Страница:

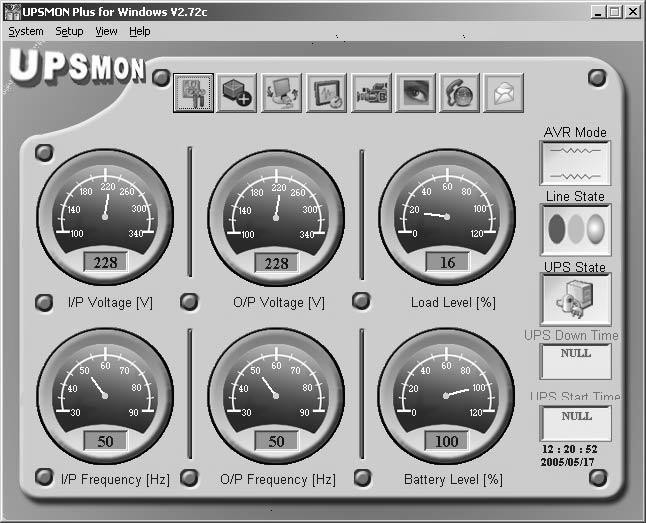

Мощность ИБП, как правило, не зависит от их класса. Например, мощность линейно-интерактивных ИБП одной и той же модели может составлять от 200 до 1000 ВА. Знать мощность используемого ИБП необходимо потому, что она должна соответствовать потребляемой мощности подключаемой нагрузки. Причем как в большую, так и в меньшую сторону. Так, для многих ИБП мощность нагрузки должна составлять не менее 30 % от мощности ИБП. То есть приобретать ИБП с большим запасом по мощности не только экономически невыгодно, но и вредно.

ВНИМАНИЕ ____________________

Мощность ИБП традиционно измеряется в вольт-амперах (ВА), а не в ваттах (Вт). Объясняется это тем, что ИБП является источником энергии, а не потребителем. Чтобыпра-вильно соотнести мощность ИБП и потенциальную нагрузку, следует учитывать соотношение 1 ВА = 0,7 Вт. Например, нагрузка для ИБП мощностью 500 ВА не должна превышать 350 Вт. Кроме того, необходимо помнить, что к ИБП запрещается подключать лазерные принтеры, а также устройства, имеющие блоки питания с трансформаторами на входе. Это может привести к выходу из строя электронной «начинки» ИБП.

www.dialognauka.ru);

Антивирус Касперского (AVP) – разработка российской фирмы «Лаборатория Касперского» (www.kaspersky.ru);

Norton Antivirus корпорации Symantec; сайт компании (www.symantec.com) имеет русскоязычный раздел;

McAfee VirusScan компании Network Associates (www.mcafee.ru);

Panda Antivirus компании Panda SoftWare (www.pandasoftware.com).

Популярность перечисленных выше пакетов обусловлена прежде всего тем, что в них реализован комплексный подход к борьбе с вредоносными программами. То есть, установив такой пакет на своем компьютере, вы избавляетесь от необходимости использовать дополнительные антивирусные средства.

ПРИМЕЧАНИЕ

Последние версии антивирусных пакетов содержат также средства борьбы с вредоносными программами, проникающими из сети. Тем не менее специализированные инструменты отражения сетевых угроз рассматриваются отдельно.

Так какие же, собственно, существуют технологии выявления и нейтрализации компьютерных вирусов?

Специалисты в области антивирусной защиты (в частности, Е. Касперский) выделяют пять типов антивирусов, реализующих соответствующие технологии:

сканеры;

мониторы;

ревизоры изменений;

иммунизаторы;

поведенческие блокираторы.

Сканеры

Принцип работы антивирусного сканера состоит в том, что он просматривает файлы, оперативную память и загрузочные сектора дисков на предмет наличия вирусных масок, то есть уникального программного кода вируса. Вирусные маски (описания) известных вирусов содержатся в антивирусной базе данных сканера, и если он встречает программный код, совпадающий с одним из этих описаний, то выдает сообщение об обнаружении соответствующего вируса.

ПРИМЕЧАНИЕ

В качестве маски вируса обычно используется так называемая сигнатура, то есть характерная для данного вируса последовательность байтов.

Недостаток любого сканера заключается в том, что он не способен обнаруживать новые (неизвестные) вирусы, о которых отсутствует информация в базе данных сканера. Кроме того, сканер практически бессилен против полиморфных вирусов, каждая новая копия которых отличается от предыдущей.

Мониторы

Мониторы являются разновидностью сканеров. Монитор постоянно находится в памяти компьютера и осуществляет автоматическую проверку всех используемых файлов в масштабе реального времени. Современные мониторы проверяют программы в момент их открытия и закрытия. Благодаря этому исключается возможность запуска ранее инфицированных файлов и заражения новых файлов резидентным вирусом. Для включения антивирусной защиты достаточно загрузить монитор при запуске операционной системы или приложения. Как правило, это делает сам антивирусный пакет в процессе его установки. В случае обнаружения вредоносной программы монитор, в зависимости от настроек, «вылечит» файл, заблокирует его выполнение или изолирует, переместив в специальную «карантинную» папку для дальнейшего исследования.

В настоящее время используются мониторы трех типов:

файловые мониторы;

мониторы для почтовых программ;

мониторы для специальных приложений.

Файловые мониторы работают как часть операционной системы, в масштабе реального времени проверяя все используемые объекты, вне зависимости от их происхождения и принадлежности какому-либо приложению.

Мониторы для почтовых программ интегрируются в программы обработки электронной почты (как серверные, так и клиентские) и при поступлении нового письма автоматически проверяют его.

Мониторы для специальных приложений также обеспечивают фоновую проверку объектов, но только в рамках приложения, для которого они предназначены. Типичный пример – мониторы для MS Office. Подобно своим «почтовым» «коллегам», они интегрируются в программу и находятся в памяти компьютера во время ее работы.

Ревизоры

Принцип работы ревизоров изменений основан на вычислении для файлов, системных секторов и системного реестра контрольных сверток (CRC). Они сохраняются в базе данных ревизора, и при следующем запуске ревизор сверяет «отпечатки» с их оригиналами и сообщает пользователю о выявленных отклонениях, обращая особое внимание на вирусоподобные изменения. При использовании ревизоров «лечение» зараженных объектов основывается не на опознании конкретного вируса, а на знании того, как должен выглядеть «чистый» файл или сектор: любые отклонения от эталона регистрируются ревизором, который способен вернуть объект к исходному состоянию.

Однако у ревизоров изменений имеются свои недостатки. Во-первых, они не способны поймать вирус в момент его появления в системе, а делают это лишь через некоторое время, уже после того, как вирус заразит хотя бы один объект. Во-вторых, они не могут определить вирус в новых файлах, поскольку для таких файлов в базе данных ревизора отсутствует эталонное значение CRC.

Иммунизаторы

Иммунизаторы, которые иногда называют также вакцинами, действуют подобно медицинским вакцинам: они помещают в тело информационного объекта специальные метки, препятствующие их настоящему заражению вирусом.

Иммунизаторы бывают двух типов: информирующие и блокирующие.

Первые обычно записываются в конец файлов (по принципу файлового вируса), и каждый раз при запуске файла проверяют его на изменение. Такие иммуниза-торы имеют один существенный недостаток: они не способны обнаружить заражение вирусами-невидимками.

Иммунизаторы второго типа защищают систему от заражения определенным вирусом. Блокирующий иммунизатор помечает файлы таким же образом, как и нейтрализуемый вирус, благодаря чему тот считает их уже зараженными. Например, чтобы предотвратить заражение COM-файла вирусом Jerusalem, достаточно дописать в конец файла строку MSDos. Для защиты от резидентного вируса в память компьютера заносится программа, имитирующая копию вируса. При запуске вирус обнаруживает ее и считает, что система уже заражена.

Иммунизаторы не получили большого распространения и в настоящее время практически не используются.

Блокираторы

Поведенческие блокираторы, в отличие от других антивирусных программ, не просто «смотрят» и пытаются «узнавать» вирусы, они еще и «думают». Принцип действия таких антивирусов основан на эвристическом анализе поведения активных программ и «подозрительных» событий, происходящих в системе. Другими словами, поведенческие блокираторы опираются в своей работе не на базу данных, а на базу знаний. Знаний о том, что может происходить в системе в случае попадания в нее вредоносного программного обеспечения. Это делает поведенческие блокираторы универсальным оружием, которое может использоваться в борьбе не только с вирусами, но и, например, с программами-шпионами.

Считается, что разработка поведенческих блокираторов, использующих методы искусственного интеллекта – это наиболее перспективное направление в создании антивирусных средств.

Существующие сегодня поведенческие блокираторы не предназначены для удаления вирусов. Их цель – обнаружение и предотвращение распространения вирусов. Поэтому их необходимо использовать совместно с антивирусным сканером, который способен уничтожить выявленный вирус.

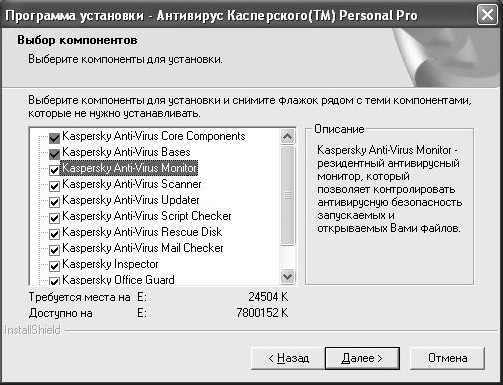

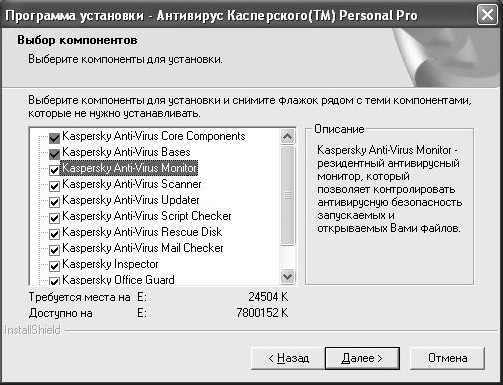

Как было сказано выше, наиболее мощные антивирусные пакеты содержат в своем составе утилиты, реализующие все (или почти все) известные технологии. Например, пакет AVP при инсталляции предлагает использовать полный арсенал средств (рис. 2.5).

Рис. 2.5. Арсенал пакета Антивирус Касперского

ВНИМАНИЕ

Не рекомендуется устанавливать и использовать на одном компьютере два или более антивирусных пакета. Дело в том, что при выполнении своих функций антивирусы сами действуют подобно вредоносным программам (например, те же иммунизаторы изменяют исходный код файлов). В результате альтернативный антивирус может поднять «ложную тревогу» или уничтожить «конкурента». Частой причиной конфликта различных антивирусов является также наличие в их модулях (в базе данных и/или в документации) образцов сигнатур вирусов, которые воспринимаются «конкурентом» как признак заражения.

Вообще выбор наилучшего антивирусного средства – задача весьма сложная. Однозначного лидера среди таких средств сейчас нет, да и «назначить» такового непросто, поскольку требуется учитывать целый ряд факторов, среди которых важную роль играют не всегда самые очевидные. Например, очень важно, чтобы для используемого антивируса выполнялось оперативное обновление вирусной базы. А это зависит не только от «реактивности» разработчиков, но и от качества организации работы службы поддержки, – и, в частности, от того, насколько удобно реализована процедура удаленного обновления базы (через Интернет).

Достаточно объективное сравнение существующих антивирусов можно получить на веб-сайте журнала Virus Bulletin. Экспертная комиссия журнала (в нее входят профессионалы в области безопасности информации, в том числе Е. Касперский) ежемесячно присуждает своеобразный почетный знак «100%VB» тем антивирусам, которые обеспечивают 100-процентное обнаружение «живых» (и в первую очередь – самых новых) вирусов. Обобщенные результаты сравнения на момент посещения сайта можно найти по адресу https://www.virusbtn.com/magazine/ archives/index.xml.

Последние версии антивирусных пакетов содержат также средства борьбы с вредоносными программами, проникающими из сети. Тем не менее специализированные инструменты отражения сетевых угроз рассматриваются отдельно.

В качестве маски вируса обычно используется так называемая сигнатура, то есть характерная для данного вируса последовательность байтов.

Не рекомендуется устанавливать и использовать на одном компьютере два или более антивирусных пакета. Дело в том, что при выполнении своих функций антивирусы сами действуют подобно вредоносным программам (например, те же иммунизаторы изменяют исходный код файлов). В результате альтернативный антивирус может поднять «ложную тревогу» или уничтожить «конкурента». Частой причиной конфликта различных антивирусов является также наличие в их модулях (в базе данных и/или в документации) образцов сигнатур вирусов, которые воспринимаются «конкурентом» как признак заражения.

www.crystaloffice.com).

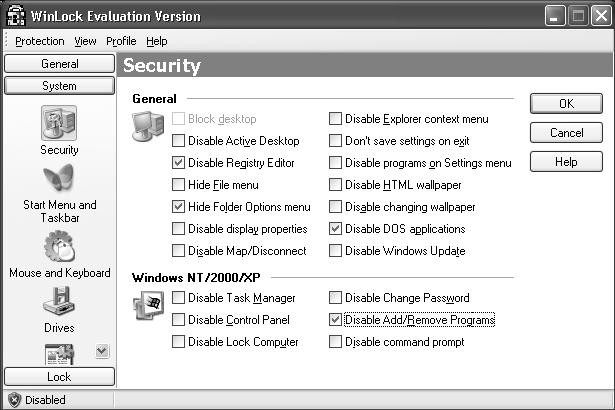

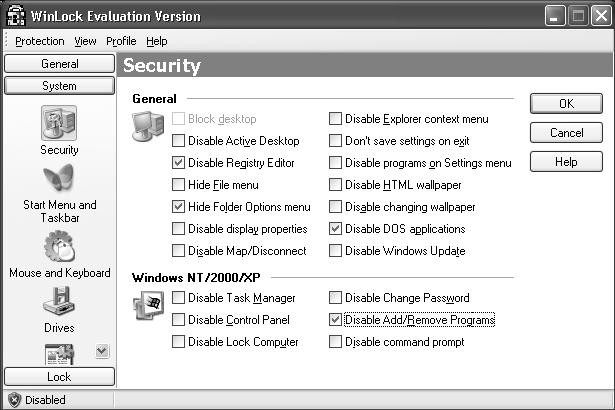

Даже в «урезанном» варианте WinLock предоставляет широкие возможности: от блокирования входа в систему до запрета на работу с отдельными устройствами и на открытие конкретных файлов (рис. 2.9).

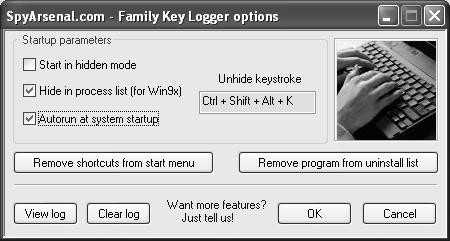

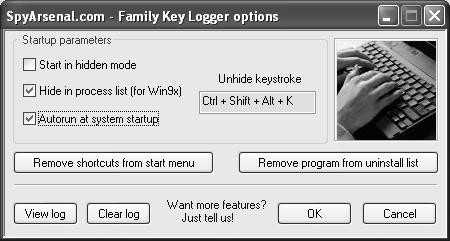

http://www.spyarsenal.com) позволяет регистрировать всю информацию, вводимую с клавиатуры, и затем просматривать протокол всех нажатий клавиш (как текстовых, так и управляющих). Причем в файле протокола указываются дата, время, приложение и файл, с которым работал пользователь. Более «продвинутый» вариант программы – Family Key Logger – обеспечивает некоторые дополнительные возможности (в частности, автоматический запуск в скрытом режиме, рис. 2.10).

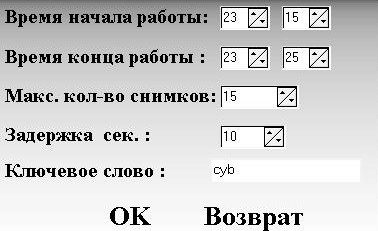

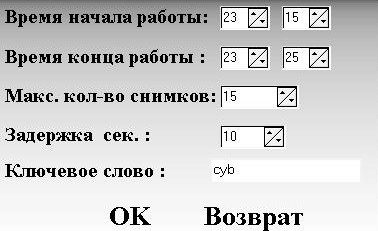

Возможен также визуальный контроль действий пользователя. Речь идет о программах, создающих снимки экрана (или снимки окон активных приложений) через заданные интервалы времени. Снимки сохраняются в определенной папке в виде набора графических файлов, просмотрев которые, вы можете получить полное представление о том, какие задачи решались на компьютере в ваше отсутствие. Пример такой программы – Spy Camera. Она снабжена минимальным числом настраиваемых параметров (рис. 2.11), однако исправно выполняет свои задачи.

В отличие от многих аналогичных программ, она способна делать снимки экрана во время работы приложений, использующих полноэкранный режим отображения (например, при просмотре видео).

В отличие от многих аналогичных программ, она способна делать снимки экрана во время работы приложений, использующих полноэкранный режим отображения (например, при просмотре видео).

Рис. 2.11. Окно настроек программы Spy Camera

Рис. 2.11. Окно настроек программы Spy Camera

Для сторонников комплексных решений также имеется богатый выбор подходящих программ-наблюдателей с соответствующими возможностями. В качестве примера рассмотрим две из них. Обе программы созданы российскими программистами и относятся к категории условно-бесплатных (Shareware), то есть по истечении определенного интервала времени для продолжения работы с программой следует зарегистрировать используемую копию. Первая программа называется Spylo PC Monitor (автор – Alexei Vylegjanine (Sontrex Software)). Вторая – StatWin (разработка компании Security extensible Research Software (www.sxrsoft.com)).