Страница:

Spylo PC Monitor обеспечивает:

регистрацию клавиатурного ввода;

контроль запускаемых приложений;

создание снимков экрана для активных приложений;

регистрацию работы в Интернете.

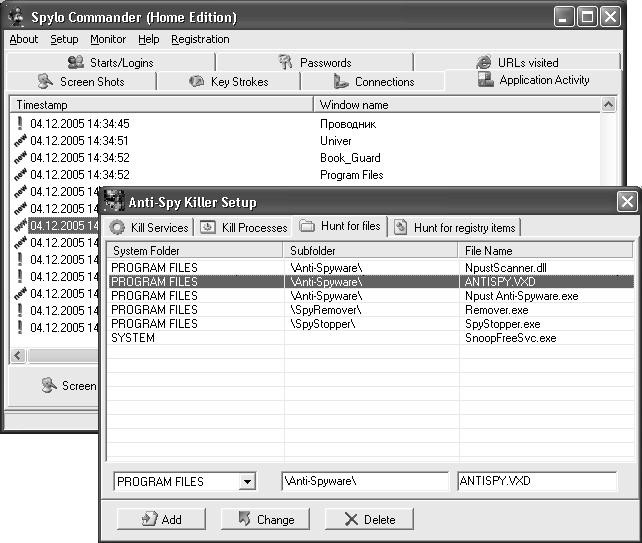

Spylo PC Monitor состоит из двух основных компонентов: монитора, который собирает информацию, и модуля просмотра результатов (Spylo Commander). Монитор работает скрытно и может запускаться автоматически при загрузке системы. При этом ни на панели задач, ни в списке активных приложений, ни в системном трее никаких признаков его присутствия нет.

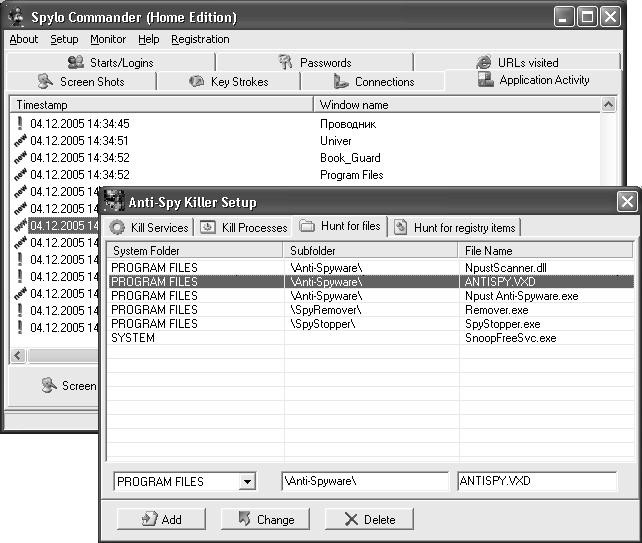

Spylo Commander может быть вызван обычным способом (если пользователь, запускающий его, знает установленный пароль) и способен «поделиться» всеми данными, собранными монитором (рис. 2.12, вверху).

Рис. 2.12. Окно Spylo Commander программы Spylo PC Monitor

Рис. 2.12. Окно Spylo Commander программы Spylo PC Monitor

Помимо двух названных модулей в состав Spylo PC Monitor входит утилита Anti-Spy Killer. Она играет роль своеобразного телохранителя для Spylo PC Monitor, поскольку предназначена для борьбы с программами-антишпионами. Для уничтожения «врага» надо указать имя файла, активность которого следует предотвратить, и/или соответствующий параметр системного реестра (рис. 2.12, внизу).

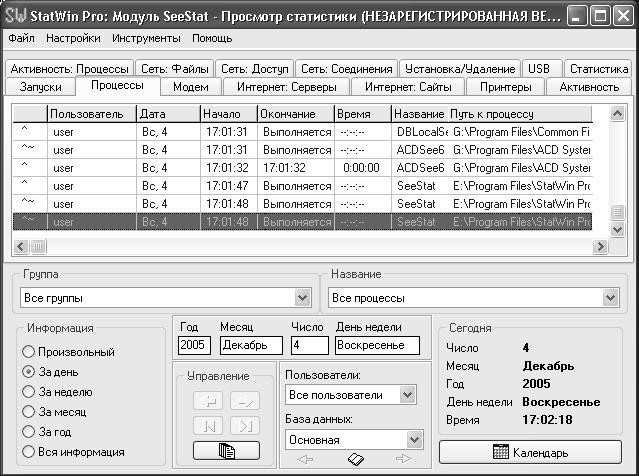

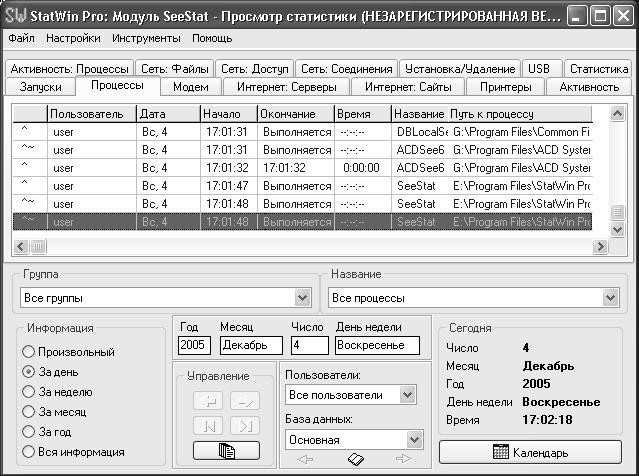

Программа StatWin обладает более широкими возможностями, объединяя, по сути, функции разграничения доступа и функции контроля. При этом StatWin обеспечивает слежение не только за действиями пользователей, но и за активными процессами (рис. 2.13).

Кроме того, программа умеет делать снимки экрана и регистрировать клавиатурный ввод. Более подробно возможности StatWin будут рассмотрены в следующем подразделе.

Кроме того, программа умеет делать снимки экрана и регистрировать клавиатурный ввод. Более подробно возможности StatWin будут рассмотрены в следующем подразделе.

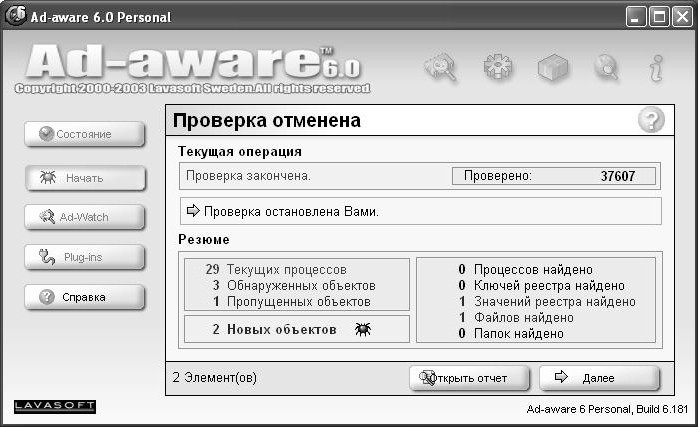

www.lavasoftusa.com). Программа умеет сканировать оперативную память, системный реестр и указанные пользователем папки на предмет наличия там шпионских модулей или их частей (рис. 2.19).

регистрацию клавиатурного ввода;

контроль запускаемых приложений;

создание снимков экрана для активных приложений;

регистрацию работы в Интернете.

Spylo PC Monitor состоит из двух основных компонентов: монитора, который собирает информацию, и модуля просмотра результатов (Spylo Commander). Монитор работает скрытно и может запускаться автоматически при загрузке системы. При этом ни на панели задач, ни в списке активных приложений, ни в системном трее никаких признаков его присутствия нет.

Spylo Commander может быть вызван обычным способом (если пользователь, запускающий его, знает установленный пароль) и способен «поделиться» всеми данными, собранными монитором (рис. 2.12, вверху).

Помимо двух названных модулей в состав Spylo PC Monitor входит утилита Anti-Spy Killer. Она играет роль своеобразного телохранителя для Spylo PC Monitor, поскольку предназначена для борьбы с программами-антишпионами. Для уничтожения «врага» надо указать имя файла, активность которого следует предотвратить, и/или соответствующий параметр системного реестра (рис. 2.12, внизу).

Программа StatWin обладает более широкими возможностями, объединяя, по сути, функции разграничения доступа и функции контроля. При этом StatWin обеспечивает слежение не только за действиями пользователей, но и за активными процессами (рис. 2.13).

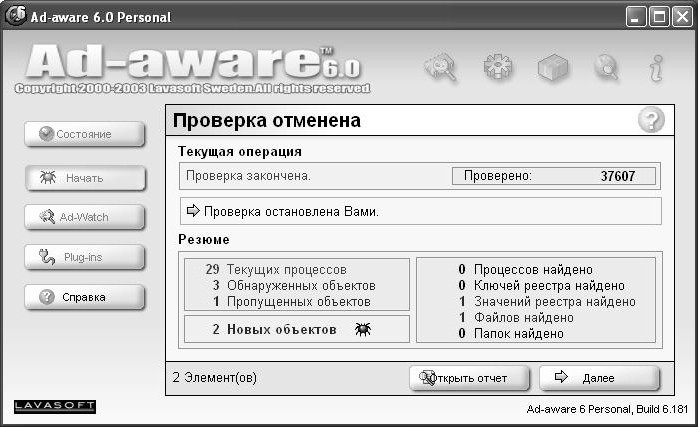

www.lavasoftusa.com). Программа умеет сканировать оперативную память, системный реестр и указанные пользователем папки на предмет наличия там шпионских модулей или их частей (рис. 2.19).

Рис. 2.19. Ad-aware умеет сканировать оперативную память, системный реестр и указанные папки

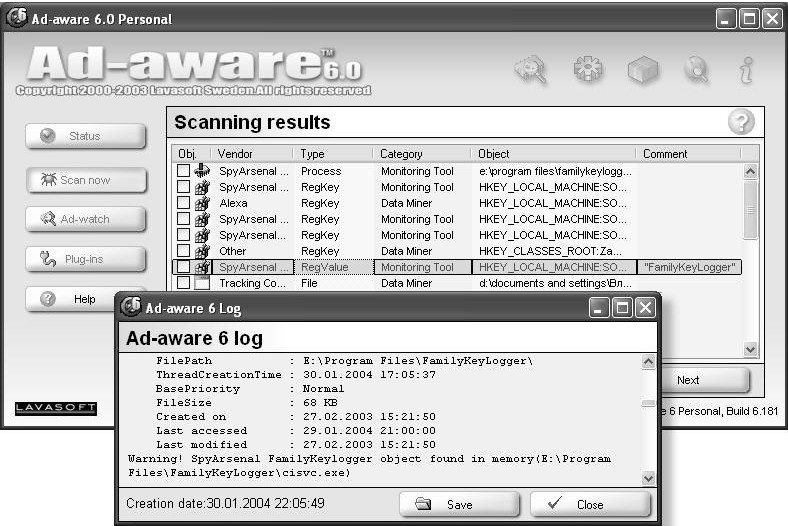

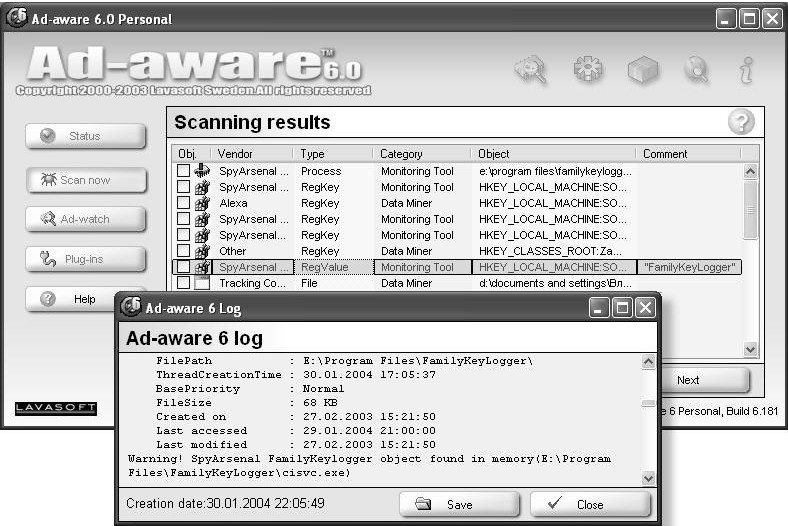

Кроме того, Ad-aware умеет находить файлы cookie, созданные веб-серверами с «плохой репутацией». Опознание вредоносного программного обеспечения Ad-aware производит на основе сведений, содержащихся в его базе данных. Делает она это весьма проворно и достаточно эффективно. Например, ей не составило никакого труда обнаружить в оперативной памяти процесс, относящийся к программе Family Key Logger (перехватчик клавиатурного ввода), а также найти среди папок и в реестре всю относящуюся к ней информацию (рис. 2.20).

Сведения о проделанной работе Ad-aware записывает в файл отчета, а сами обнаруженные объекты по желанию пользователя помещает в специальную «карантинную» папку. Оттуда они могут быть удалены либо возвращены на прежнее место. Перед удалением объектов Ad-aware позволяет создать их резервную копию, и если после «чистки» система будет работать некорректно, все можно сделать «как было».

Необходимо отметить, что создатели Ad-aware приписывают программе некие «интеллектуальные» способности, позволяющие ей отыскивать подозрительные объекты, сведения о которых отсутствуют в базе данных программы. Однако это утверждение вызывает сомнения, поскольку Ad-aware не обратила никакого внимания на программу StatWin, работающую как настоящий шпион.

Рис. 2.20. Результаты работы Ad-aware

Рис. 2.20. Результаты работы Ad-aware

ПРИМЕЧАНИЕ ____________________

К дополнительным преимуществам Ad-aware по сравнению со многими другими программами этого класса можно отнести возможность установки локализованного (русского) интерфейса и наличие русскоязычного раздела на сайте производителя.

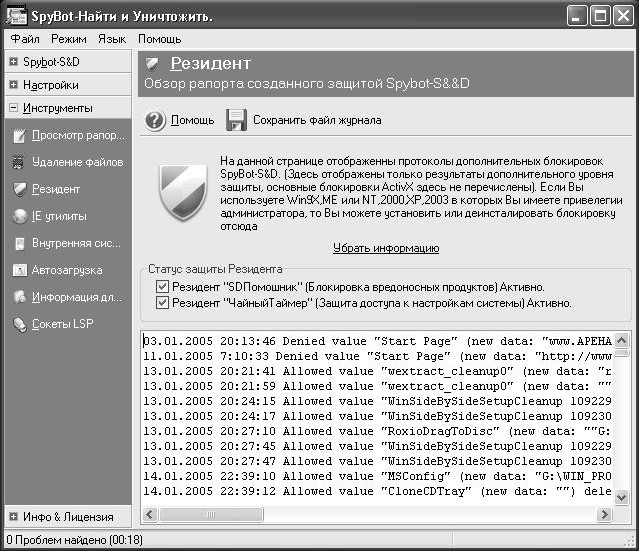

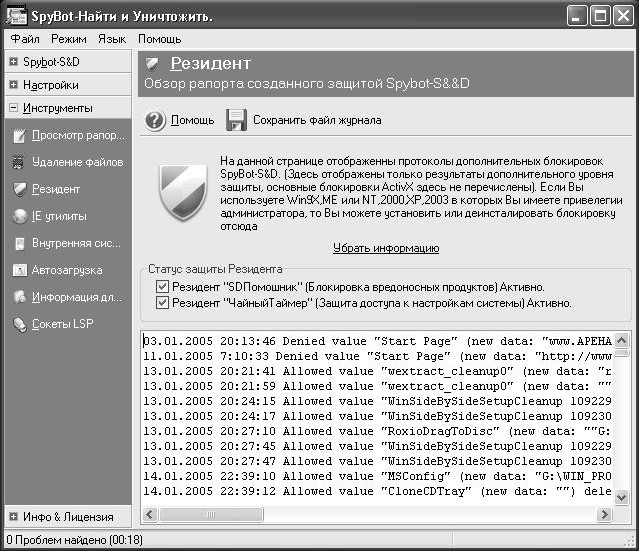

Еще один инструмент, достаточно хорошо зарекомендовавший себя в деле борьбы со «шпионами», – это SpyBot-Search &Destroy (Patrick Michael Kolla / Safer Networking Limited, http://www.safer-networking.org).

Основные возможности программы:

поиск и блокирование программ-шпионов;

поиск и блокирование cookies;

защита системного реестра;

надежное удаление файлов;

поиск и блокирование подозрительных ActiveX;

отображение списка активных процессов и остановка любого из них;

контроль изменений в системе, производимых инсталлируемыми программами.

Несомненными достоинствами SpyBot S &D для российских пользователей можно считать бесплатность программы (автор рассчитывает лишь на «добровольные пожертвования») и наличие русскоязычного варианта интерфейса (рис. 2.21).

Рис. 2.21. Один из режимов работы SpyBot-Search &Destroy

Рис. 2.21. Один из режимов работы SpyBot-Search &Destroy

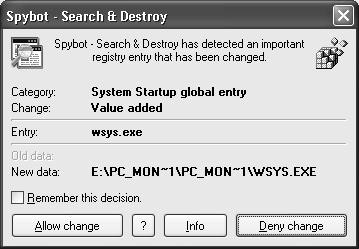

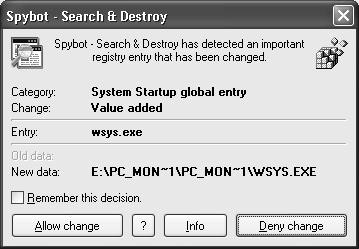

По каждой из вредоносных программ, имеющихся в базе данных SpyBot-Search&Destroy, вы можете получить достаточно подробную информацию. В частности, SpyBot-Search &Destroy сообщит вам о производителе (или распространителе) данного ПО и о тех неприятностях, которые можно от него ожидать. Что касается слежения за текущим состоянием системы, то в составе SpyBot-Search &Destroy имеется специальный модуль, контролирующий обращение приложений к системному реестру. Этот модуль работает постоянно в фоновом режиме и при каждой попытке изменения реестра предлагает пользователю принять или запретить это изменение (рис. 2.22).

SpyBot-Search&Destroy содержит в качестве дополнительного инструмента межсетевой экран (firewall) и модуль для блокирования подозрительных файлов cookies. О том, что собой представляют межсетевые экраны – в следующем подразделе.

К дополнительным преимуществам Ad-aware по сравнению со многими другими программами этого класса можно отнести возможность установки локализованного (русского) интерфейса и наличие русскоязычного раздела на сайте производителя.

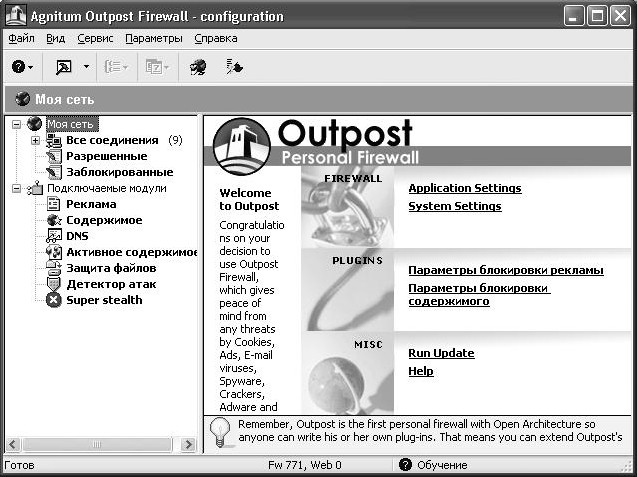

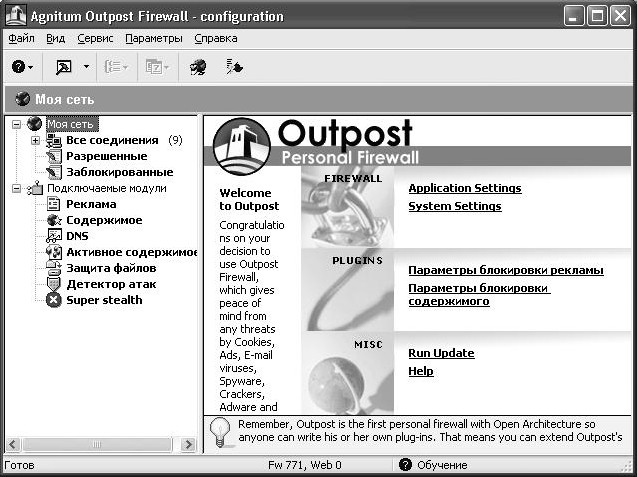

www.agnitum.com). Его свободно распространяемая версия (Outpost Firewall Free) по своим возможностям незначительно уступает «профессиональной» (Outpost Firewall Pro) и имеет локализованную (русскоязычную) версию (рис. 2.25).

Рис. 2.25. Брандмауэр Agnitum Outpost Firewall

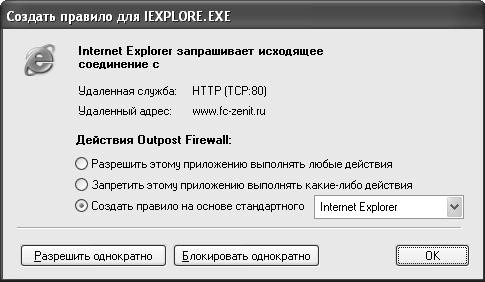

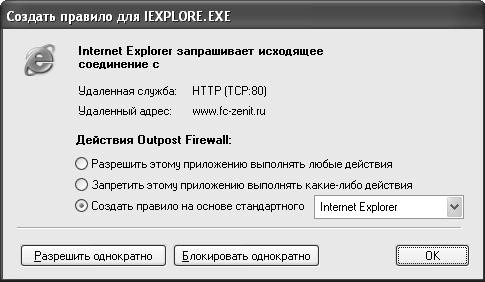

Outpost Firewall контролирует как входящий, так и исходящий трафик, блокируя доступ в Интернет «подозрительных» приложений. Контроль активности в обоих направлениях производится на основе системы правил. Интересной особенностью Outpost Firewall является то, что правило можно задавать либо явным образом, либо предоставив Outpost Firewall возможность «учиться» правилам вашей работы в Интернете самому. Например, если вы разрешите загрузку веб-страниц с помощью Internet Explorer, то Outpost Firewall автоматически внесет его в список «разрешенных» приложений (рис. 2.26).

Создать правило для IEXPLORE.EXE

Рис. 2.26. Outpost Firewall можетсамообучаться

Помимо режима обучения (он используется по умолчанию) в Outpost Firewall предусмотрено еще 4 режима (политики) работы:

Разрешать – разрешены все соединения, которые не заблокированы явно;

Блокировать – блокируются все соединения, которые не были разрешены явно; в этом режиме для каждого «разрешенного» приложения должно быть задано правило работы;

Запрещать – блокируются все соединения, в том числе разрешенные явно;

Отключить – брандмауэр отключается и, соответственно, допускаются любые соединения.

В Outpost Firewall имеются следующие полезные функции:

работа в режиме невидимки (Stealth), когда компьютер не реагирует на ICMP-сообщения (при этом все соответствующие порты компьютера недоступны);

возможность блокирования загружаемых веб-страниц или фрагментов страниц по HTML-коду; например, можно заблокировать загрузку строк, содержащих ссылку на таблицу стилей или на баннерную рекламу;

возможность блокирования веб-сайтов по их адресам;

возможность блокирования активных элементов веб-страниц (сценариев, элементов ActiveX, Java-апплетов), а также файлов cookie;

кэширование (запоминание) серверов DNS (для ускорения последующего подключения).

Перечень неполон, но весьма показателен.

Необходимо также отметить, что Outpost Firewall – это приложение с открытой архитектурой, и любой пользователь может создать для него собственный подключаемый компонент (plug-in) с целью расширения функциональных возможностей брандмауэра.

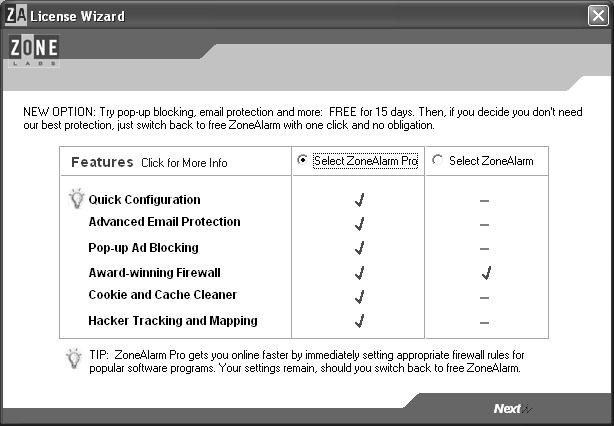

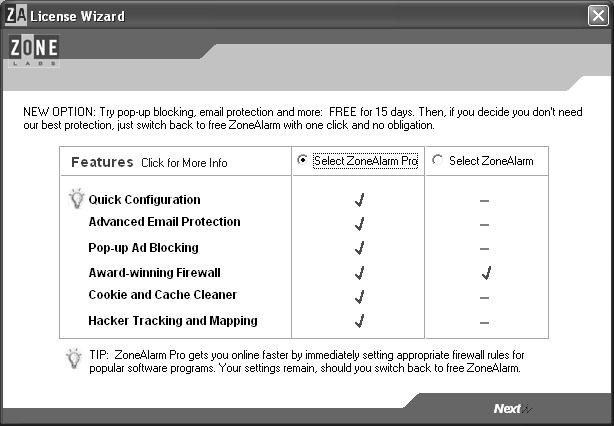

С брандмауэром Outpost Firewall сопоставим по популярности брандмауэр Zone-Alarm компании Zone Labs (http://www.zonelabs.com). Как и Outpost Firewall, брандмауэр ZoneAlarm существует в двух вариантах: бесплатном и «профессиональном» (ZoneAlarm Pro). Установив на своем компьютере бесплатный вариант, вы получаете возможность оценить в течение 15 дней те дополнительные возможности, которые предоставляет ZoneAlarm Pro. К таковым относятся (рис. 2.27):

быстрое конфигурирование брандмауэра;

усиленная защита электронной почты;

блокирование всплывающих окон;

контроль файлов cookie.

Рис. 2.27. Дополнительные возможности ZoneAlarm Pro

Рис. 2.27. Дополнительные возможности ZoneAlarm Pro

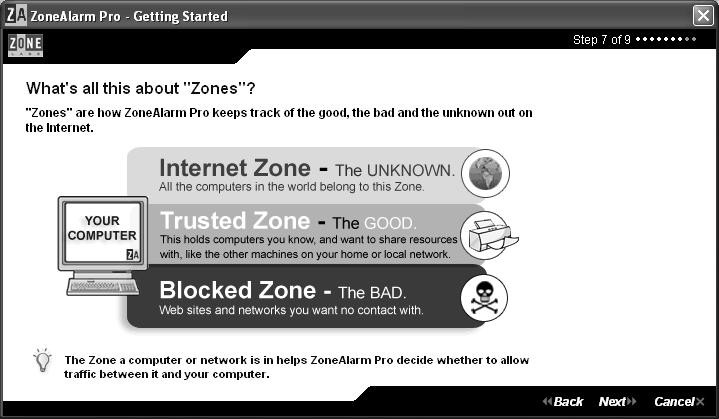

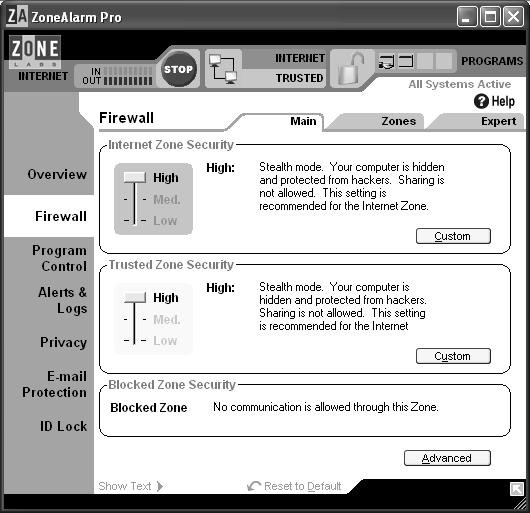

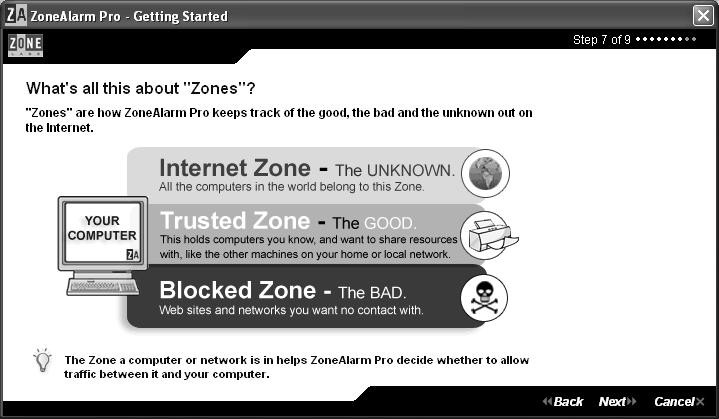

При отслеживании приложений, пытающихся установить внешнее соединение, ZoneAlarm действует примерно на тех же принципах, что и Outpost Firewall. Контроль данных, поступающих извне, основан на разделении внешнего пространства на три зоны (рис. 2.28):

Blocked Zone – блокируемая зона – сетевые объекты, обращение которых к защищаемому компьютеру должно быть запрещено;

Trusted Zone – доверенная зона – сетевые объекты, обращение которых к защищаемому компьютеру разрешено;

Internet Zone – зона Интернета – сетевые объекты, относительно надежности которых сведений нет.

Рис. 2.28. Правила фильтрации в ZoneAlarm основаны на понятии зоны

Рис. 2.28. Правила фильтрации в ZoneAlarm основаны на понятии зоны

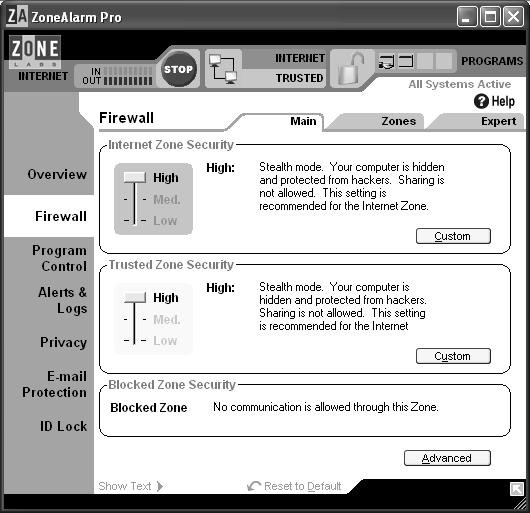

При этом для каждой из зон Trusted и Internet может быть установлен определенный уровень безопасности. Например, установив для зоны Trusted наивысший уровень безопасности (High), вы можете превратить ее (скажем, на некий опасный период) в зону Internet (рис. 2.29).

Установка для зон Trusted и Internet низшего уровня безопасности (Low) соответствует временному выключению брандмауэра. Если же, наоборот, требуется срочно блокировать связь с Интернетом, достаточно щелкнуть на кнопке в виде знака Stop, расположенной на панели инструментов основного окна ZoneAlarm (рис. 2.29).

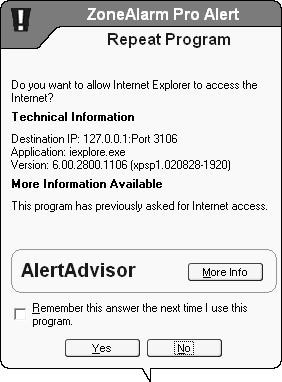

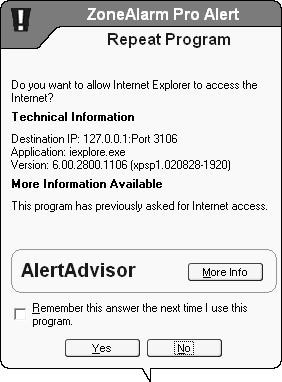

Когда ZoneAlarm обнаруживает попытку несанкционированного выхода какого-либо приложения в Интернет, он выводит на экран диалоговое окно с достаточно подробным описанием ситуации (рис. 2.30).

Рис. 2.30. Окно с сообщением о попытке подключения к Интернету

Рис. 2.30. Окно с сообщением о попытке подключения к Интернету

Получив от владельца компьютера разрешение (или запрет) на допуск приложения в Интернет, ZoneAlarm запоминает выбор (если установить в окне соответствующий флажок) и по данному приложению больше вопросов не задает.

Аналогичные действия выполняются и в случае попытки обращения извне к какому-нибудь порту компьютера.

К недостаткам ZoneAlarm можно отнести то, что он некорректно отображает русскоязычные наименования приложений.