Страница:

Власти призывают граждан внимательнее относиться к внешнему виду банкоматов и сообщать обо всех подозрительных проводах или видеокамерах, которые мошенники часто закрепляют неподалеку. Администрация банков обращает внимание, что даже отсутствие шрифта Брайля на клавиатуре является признаком подделки. — К.К.

Безопасность Wi-Fi уже давно доставляет немало головной боли администраторам сетей. Прошедшая в Вашингтоне хакерская конференция ShmooCon принесла информацию еще об одном баге в Windows, который потенциально может быть использован при атаке беспроводной инфраструктуры.

Безопасность Wi-Fi уже давно доставляет немало головной боли администраторам сетей. Прошедшая в Вашингтоне хакерская конференция ShmooCon принесла информацию еще об одном баге в Windows, который потенциально может быть использован при атаке беспроводной инфраструктуры.

Сценарий атаки таков. На этапе загрузки операционная система пытается подключиться к беспроводной сети. В случае неудачи (например, при включении ноутбука не в привычном рабочем окружении, а где-нибудь в аэропорту) создается локальное соединение, которому присваивается SSID-идентификатор последнего успешного Wi-Fi-сеанса. Затем в поисках других компьютеров система начинает рассылать широковещательные запросы, используя назначенный ранее SSID. Если оказавшийся поблизости хакер перехватит этот трафик и сформирует пакеты с идентичным идентификатором, он может установить прямое ad hoc соединение с ПК жертвы. Учитывая склонность многих пользователей к расшариванию ресурсов своего компьютера, потенциально это открывает бесконтрольный доступ к данным атакуемой системы. По утверждению исследователя Марка Лавлесса (Mark Loveless), обнаружившего баг еще в октябре (Microsoft до сих пор отмалчивается), проблема касается всех систем на Windows 2000/XP/2003 (www.nmrc.org/pub/advise/20060114.txt), хотя ряд сторонних экспертов утверждает, что установка SP2 для Windows XP избавляет от этой беды.

Лавлесс предлагает несколько простых способов защиты от подобной атаки. В частности, закрыть брешь можно, запретив прямое соединение двух компьютеров по Wi-Fi без использования точки доступа. Ну а для противников полумер и вовсе имеется радикальное решение: полностью отключать средства беспроводного доступа, когда в них нет необходимости. — А.З.

Идея, положенная в основу одноименного сервиса, сводится к созданию обширной базы данных, содержащей сведения о «чистоте» программ, которые предлагаются для скачивания на всевозможных веб-сайтах. Каждый ресурс, попавший в поле зрения SiteAdvisor, подвергается «проверке на вшивость»: полученные с него (при необходимости — через процедуру регистрации) софтины инсталлируются на заведомо чистый PC (используется технология виртуальных машин), состояние и функциональность которого после установки сравниваются с первоначальными. Так легко выявляются и изменения в системном реестре, и скрытые процессы, и «утекающий» трафик. Дополняют картину перекрестная проверка на наличие в инсталляторах известных вирусов, а в использованном для регистрации почтовом ящике — проверка спама. Все действия автоматизированы, благодаря чему за сутки база данных пополняется несколькими тысячами записей. Всего же, по заявлению разработчиков SiteAdvisor, к настоящему моменту удалось прошерстить более 140 тысяч программ и оценить сайты, на которые приходится 90% веб-трафика (пока проект пребывает в фазе бета-тестирования).

По результатам проверки выставляется субъективная оценка степени опасности, меняющаяся от 0 до 10. Низкие значения присваивают «слегка шалящим» ресурсам (к примеру, если программа или сайт всего лишь изменяют адрес стартовой странички в браузере). За более серьезные проступки и оценка повыше: в красной зоне — скачивание рекламы, рассылка спама, шпионские закладки и т. п. Впрочем, для эффективного использования SiteAdvisor вникать в механику нужды нет. Достаточно установить плагин к браузеру (поддерживаются Internet Explorer и Mozilla Firefox), который оповестит вас о попадании на сайт с сомнительным контентом и даже расставит оценки в результатах поиска Google и Yahoo!. Узнать в деталях, за что был забракован тот или иной ресурс, можно, введя его адрес в специальную форму на SiteAdvisor.com. — Е.З.

Любому веб-мастеру известно, что наряду с безобидными гостями на сервер в любой момент могут нагрянуть и зловредные боты: спамерские программы, стремящиеся разжиться новыми адресами электронной почты, или хакерские утилиты, «простукивающие» сервер в надежде отыскать дыру в его защите. Одним из способов классификации гостей издавна является анализ их поведения: если живые посетители подолгу задерживаются на отдельных страницах, то пауки, как правило, «глотают» все разделы подчистую, не делая ни малейшей паузы на чтение. Таким образом, «пошуршав» серверными логами вручную или при помощи специальных утилит, опытный веб-мастер без труда может установить «видовую принадлежность» своих гостей.

Увы, с легкой руки Хоффмана методы традиционной аналитики могут пойти прахом, поскольку его детище обладает отменной мимикрией: по сайту оно прогуливается неспешной походкой, изредка кликая на считанных гиперссылках. В отличие от безмозглых сородичей новый паук успешно имитирует кэш браузера, при каждом новом визите закачивая лишь изменившийся за прошедшее время материал. Еще один обманный финт: если обычный робот игнорирует бесполезные с его точки зрения компоненты ActiveX и «флэшки», то новый паук удостаивает своим вниманием и эти «бантики и рюшечки».

Как признается Хоффман, труднее всего было преодолеть противоречие между кажущейся «человечностью» робота и его профессиональной задачей, ведь по методичности сканирования сайта он не должен уступать традиционным паукам. В конце концов, было решено использовать несколько параллельно работающих потоков, каждый из которых имитирует одиночного пользователя, заходящего на сайт с отдельного IP-адреса (при этом все «члены бригады» обладают неповторимыми «характерами»). Благодаря четкой синхронизации действий, после такого «культпохода» на сайте уже не остается белых пятен.

«Паук Хоффмана» с помпой был показан на хакерской конференции ShmooCon. И если «братья по оружию» с восторгом приняли изобретение Билли, то специалисты по защите информации встретили его с кислой физиономией. По их мнению, пополнение «отряда паукообразных» вновь обострит противостояние «щита и меча» в сфере интернет-безопасности — в ход пойдут новые «антипаучьи» средства. И кто знает, вдруг в один прекрасный день вы не сможете зайти на любимый сайт потому, что система защиты примет вас за зловредного паука, искусно маскирующегося под живого интернетчика? — Д.К.

Как обычно, больше всего досталось экономике США. Ущерб, по подсчету Казначейства, превышает даже объемы незаконного оборота наркотиков. В руки злоумышленников попали номера социального страхования, кредитных карт, водительских удостоверений и другие сведения о 55 млн. американцев. А между тем именно эта информация дает зеленый свет разнообразным мошенничествам: подложным займам, несанкционированным операциям с банковскими счетами и т. п.

2005 год начался с крупной утечки приватных данных из компании ChoicePoint — была скомпрометирована персональная информация 145 тысяч граждан США. Далее события развивались очень быстро: компании теряли накопители с резервной информацией конфиденциального характера, преступники крали ноутбуки и подкупали служащих. В результате в число печальных рекордсменов попали CardSystems (40 млн. записей), CitiFinancial (3,9 млн.), Bank of America (1,2 млн.), Time Warner (600 тыс.), Университет Южной Калифорнии (270 тыс.) и Ameritrade (200 тыс.). Только за последние две недели декабря отличились: сеть отелей Marriott (не уследила за персональными данными 206 тыс. клиентов и служащих), Ford Motor (утечка данных о 70 тыс. нынешних и бывших служащих), финансовая группа ABN Amro (потеряна лента с конфиденциальной информацией о 2 млн. клиентов) и Sam’s Club, подразделение Wal-Mart (номера кредитных карт 600 клиентов).

Несмотря на возросшее число подобных инцидентов, бюджет Министерства внутренней безопасности США по борьбе с компьютерными преступлениями был сокращен на 7% и составил всего лишь 16 млн. долларов. Причем Конгресс США так и не принял федерального закона об утечках конфиденциальных данных.

В России ситуация в этой сфере ничуть не лучше. В течение 2005 года были зафиксированы две утечки из Центробанка, кража базы данных регистратора «НИКойл», утечка из Министерства по налогам и сборам, а также ряд продаж новых баз многих государственных организаций. И это лишь вершина айсберга. В отсутствие закона о публикации фактов нарушения конфиденциальности персональных данных подавляющее большинство организаций предпочло забыть о печальных инцидентах. До следующего скандала. — Д.З.

На протяжении многих лет Великобритания держит первенство по количеству следящих видеокамер на душу населения. Чтобы набраться опыта в этом непростом деле, к англичанам частенько приезжают специалисты из других стран. Вот и мэр Москвы Юрий Лужков в ходе недавнего визита в Лондон подчеркнул, что российской столице есть что перенять у англичан в решении проблемы управления транспортными потоками. Московский мэр не уточнил, что именно он имеет в виду, однако подход лондонских властей к задаче борьбы с вечными пробками в центре города хорошо известен — на всех путях, ведущих к центру, установлены телекамеры, распознающие номера машин и автоматически облагающие всех въезжающих дополнительным транспортным налогом. Из чего можно предположить, что в обозримом будущем и московские власти могут задумать нечто подобное.

На протяжении многих лет Великобритания держит первенство по количеству следящих видеокамер на душу населения. Чтобы набраться опыта в этом непростом деле, к англичанам частенько приезжают специалисты из других стран. Вот и мэр Москвы Юрий Лужков в ходе недавнего визита в Лондон подчеркнул, что российской столице есть что перенять у англичан в решении проблемы управления транспортными потоками. Московский мэр не уточнил, что именно он имеет в виду, однако подход лондонских властей к задаче борьбы с вечными пробками в центре города хорошо известен — на всех путях, ведущих к центру, установлены телекамеры, распознающие номера машин и автоматически облагающие всех въезжающих дополнительным транспортным налогом. Из чего можно предположить, что в обозримом будущем и московские власти могут задумать нечто подобное.

Но и в Британии прогресс не стоит на месте, что ни год порождая новые способы применения уличных видеокамер. Так, в Шордиче (один из пригородов Лондона) запущен пилотный проект Asbo TV, который, по замыслу властей, должен подвигнуть местное население на борьбу с преступностью и поддержание общественного порядка. Система включает 55 каналов местного кабельного телевидения, постоянно транслирующих в дома жильцов видеоряд от камер наблюдения, установленных на улицах района. Одновременно транслируются фотографии выявленных здесь и в округе «антисоциальных элементов», так что любой зритель может сразу сообщить в полицию о подозрительной активности. Короче говоря, столь популярное ныне в народе реалити-шоу типа «Большой Брат» расширено до масштабов целого микрорайона и призвано навести тишь-благодать на охваченной технологиями территории.

Что из этой затеи получится в Шордиче, пока сказать трудно. Зато известно, что в Ливерпуле суд только что приговорил к разным срокам тюремного заключения и принудительных общественных работ нескольких муниципальных охранников, дежуривших у мониторов, к которым подключены уличные камеры. Объективами этих камер операторы, как известно, могут управлять. А поскольку они такие же люди, как и все, то им скучно часами смотреть на тротуары, тем более что за окнами квартир происходят гораздо более интересные вещи. И вот три охранника, из любопытства время от времени поглядывавшие на окна домов, углядели в одной из квартир хорошенькую женщину, часто расхаживающую по дому неглиже. Конечно же, охранникам стало не до общественного порядка, а потому их вскоре «застукали» и устроили показательную «порку». Которая свидетельствует скорее не о том, что подобные случаи — исключение из правил, а о том, что если повсюду устанавливать средства наблюдения, то и использовать их люди будут в соответствии со своей человеческой природой. А она, увы, далека от совершенства. — Б.К.

В кратком техническом задании на разработку RPA прописано, что прибор будет использовать микроволновое или лазерное излучение, отражающееся от кожи обследуемого человека, для бесконтактной оценки разнообразных физиологических параметров организма. Предполагается, что точно так же можно будет работать с «движущимися и не идущими на сотрудничество объектами», что позволит скрытно измерять их пульс, ритм дыхания и электропроводность кожи (свидетельствует о появлении пота). Как поясняется на веб-сайте для совсем непонятливых, «активно действующие боевики, как правило, имеют физиологические характеристики, далеко выходящие за рамки нормы». Ну а коль скоро те же самые параметры снимаются и датчиками детектора лжи (полиграфа), то прибор RPA, по замыслу заказчиков, должен решать аналогичную задачу — анализировать психологическое состояние человека для выявления характерных признаков возбуждения или дачи заведомо ложных показаний. Поэтому RPA планируется использовать не только для поимки террористов, но и как «дистанционный или замаскированный детектор лжи во время допросов».

О том, что посвященный этой теме аналитический отчет Академии наук США (2003) подверг эффективность обычных полиграфов уничтожающей критике, в новом техзадании, естественно, не упоминается. Военным и спецслужбам нужен такой прибор, и точка. Что бы там ни говорили дюже умные академики. — Б.К.

Военно-морские силы США проводят полевые испытания любопытного прибора, предназначенного для незаметной и сравнительно защищенной связи на расстоянии в несколько километров. Аппарат, названный LightSpeed, представляет собой помесь обычного бинокля с инфракрасным приемопередатчиком.

Военно-морские силы США проводят полевые испытания любопытного прибора, предназначенного для незаметной и сравнительно защищенной связи на расстоянии в несколько километров. Аппарат, названный LightSpeed, представляет собой помесь обычного бинокля с инфракрасным приемопередатчиком.

В его основе лежит такой же по сути инфракрасный светодиод, что и в компьютерном ИК-порте, однако для повышения дальности действия используется мощная оптика бинокля. В результате двум морякам, находящимся в прямой видимости друг от друга на расстоянии 2—3 километра, для скрытного речевого общения (или передачи данных) достаточно надеть гарнитуру с наушниками/микрофоном и направить друг на друга бинокли.

LightSpeed изготовлен компанией Torrey Pines Logic по заказу и при финансовой поддержке Управления научно-технических разработок ВМС США. Передача данных и речи узконаправленным инфракрасным лучом привлекает военных по многим причинам — в частности, мизерным потреблением энергии и незаметностью для находящегося поблизости противника. — Б.К.

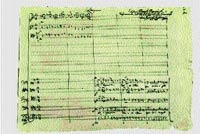

Бесценный подарок профессиональным «моцартоведам» и миллионам поклонников гениального венского классика сделали сотрудники онлайнового подразделения Британской библиотеки. Благодаря их стараниям из библиотечной пыли в Паутину лег музыкальный дневник Моцарта, озаглавленный «Verzeichnis aller meiner Werke» («Каталог всех моих работ»). Свою новую выставку архивариусы Туманного Альбиона приурочили к 250-летнему юбилею композитора, который будет отмечаться во всем мире 27 января. Как отмечает музыкальный куратор Британской библиотеки Руперт Риджуэлл (Rupert Ridgewell), скользя взглядом по страницам дневника, который Моцарт вел с 1784 года до самой своей кончины в 1791 году, невозможно не поразиться тому, как много музыкальных откровений посетило композитора за столь короткий отрезок времени. В онлайновую версию дневника, содержащую тридцать оцифрованных страниц, вошли упоминания о 75 сочинениях, включая фрагменты двух бессмертных опер — «Женитьбы Фигаро» и «Волшебной флейты». Начальные такты каждого из произведений Моцарт сопровождает комментариями о том, где и когда был сочинен опус, а также подробными советами дирижеру, оркестрантам и певцам о том, как наилучшим образом его исполнить. Впрочем, далеким от таинств пианиссимо и крещендо посетителям вдаваться в сии нюансы совсем необязательно: щелкнув мышью на специальной кнопке, можно сразу услышать, как звучит тот или иной фрагмент. Следует заметить, что ряд этих записей уникален и сделан специально для онлайновой выставки — так, долгие годы считавшийся утерянным «Маленький марш в ре-мажоре» был записан лондонцами впервые именно для нынешней экспозиции.

Бесценный подарок профессиональным «моцартоведам» и миллионам поклонников гениального венского классика сделали сотрудники онлайнового подразделения Британской библиотеки. Благодаря их стараниям из библиотечной пыли в Паутину лег музыкальный дневник Моцарта, озаглавленный «Verzeichnis aller meiner Werke» («Каталог всех моих работ»). Свою новую выставку архивариусы Туманного Альбиона приурочили к 250-летнему юбилею композитора, который будет отмечаться во всем мире 27 января. Как отмечает музыкальный куратор Британской библиотеки Руперт Риджуэлл (Rupert Ridgewell), скользя взглядом по страницам дневника, который Моцарт вел с 1784 года до самой своей кончины в 1791 году, невозможно не поразиться тому, как много музыкальных откровений посетило композитора за столь короткий отрезок времени. В онлайновую версию дневника, содержащую тридцать оцифрованных страниц, вошли упоминания о 75 сочинениях, включая фрагменты двух бессмертных опер — «Женитьбы Фигаро» и «Волшебной флейты». Начальные такты каждого из произведений Моцарт сопровождает комментариями о том, где и когда был сочинен опус, а также подробными советами дирижеру, оркестрантам и певцам о том, как наилучшим образом его исполнить. Впрочем, далеким от таинств пианиссимо и крещендо посетителям вдаваться в сии нюансы совсем необязательно: щелкнув мышью на специальной кнопке, можно сразу услышать, как звучит тот или иной фрагмент. Следует заметить, что ряд этих записей уникален и сделан специально для онлайновой выставки — так, долгие годы считавшийся утерянным «Маленький марш в ре-мажоре» был записан лондонцами впервые именно для нынешней экспозиции.

«Нести Моцарта в массы» библиотекарям помогает фирменный веб-сервис Turning the Pages («Переворачивая страницы», www.bl.uk/onlinegallery/ttp/ttpbooks.html), сработанный на Macro-media Shockwave. Развороты отсканированы с такой четкостью (благодаря применению «лупы» различима даже текстура пергаментной бумаги), что у посетителя и впрямь складывается ощущение, будто он держит в руках бесценную рукопись.

Моцартовский проект стал для британских книжников уже пятнадцатым по счету: ныне с их легкой руки интернетчики уже могут «пошуршать страницами» альбома эскизов Леонардо да Винчи, анатомического атласа Андрея Везалия и черновиков кэрролловской «Алисы в стране чудес». Увы, все идет к тому, что растущий как на дрожжах виртуальный зал манускриптов застопорится на XX веке: современные «моцарты», предпочитающие творить при помощи «электронных перьев», не слишком заботятся о том, чтобы обеспечить работой архивариусов. — Д.К.

За прошедшие почти четыре года он так и не стал лидером среди систем распределенных вычислений по числу участников (в рекордсменах ходят SETI@home со своим поиском радиосигналов инопланетян, и Grid.org, моделирующий лекарства от рака). Тем не менее FaD удалось привлечь достаточное количество энтузиастов, чтобы несколько лет обсчитывать серьезные задачи.

Напомним, что суть компьютерного поиска новых лекарств состоит (упрощенно) в следующем. Ученые-медики составляют список «мишеней», которые нужно поразить. Как правило, это белки, чьи молекулы очень велики и имеют сложную трехмерную структуру. Ученые знают, что эти белки играют ключевую роль в заболевании, и предполагают, что если к ним присоединить другую молекулу, их свойства изменятся и развитие болезни в организме остановится. Далее берется огромная библиотека моделей химических веществ-кандидатов и моделируется их взаимодействие с белком-мишенью. Специальные алгоритмы оценивают, насколько прочно молекулы могут соединяться с мишенями, и если этот показатель достаточно велик, значит, реакция возможна и в реальном мире.

Подобное моделирование можно вести с разной точностью, но в любом случае оно требует гигантских вычислительных ресурсов. Find-a-Drug использовал в своей работе симуляционный алгоритм THINK, аналогичный проекту GRID.org, но оптимизированный под свои задачи. В разное время просчитывались белки, участвующие в развитии малярии, СПИДа, рассеянного склероза, некоторых форм рака, болезни Кройцфельда-Якоба (коровьего бешенства) и атипичной пневмонии.

Всего в проекте было обработано 250 «мишеней», для поражения которых на машинах участников было проверено более 68 млрд. реальных и пока еще не созданных молекул. 330 млн. молекул показали возможность реакции с белками, так что для лабораторных экспериментов в реальных пробирках очерчено достаточно широкое поле. Ранее администрация Find-a-Drug сообщала, что контрольные проверки моделированных данных в лабораториях «значительно превосходили ожидания».

Закрытие проекта вызвано необычной причиной. У медиков закончились данные, и они, цитируем: «…пришли к выводу, что у нас недостаточно заслуживающих внимания целевых белков, чтобы оправдать продолжение вычислений в 2006 году. Опыт показывает, что для других белков найти партнеров, заинтересованных в результатах исследований, будет очень сложно». Интересно, что к моменту закрытия FaD российская команда стала самой многочисленной. Подробнее о ее достижениях и других инициативах распределенных вычислений, можно прочесть на сайтеwww.Distributed.ru. — В.Н.

Вещество, которое послужило космическим пылесборником, имеет губчатую структуру, и искомые образцы находятся, как полагают, где-то внутри. Возможно, современные технологии позволили бы все распылить в прах и отсортировать каждую пылинку, но достижения прогресса решено применить по-другому. Частицы будут искать через… Интернет.

Вещество, которое послужило космическим пылесборником, имеет губчатую структуру, и искомые образцы находятся, как полагают, где-то внутри. Возможно, современные технологии позволили бы все распылить в прах и отсортировать каждую пылинку, но достижения прогресса решено применить по-другому. Частицы будут искать через… Интернет.

Нет, это не вездесущий Google загодя подготовил новый головокружительный по своим возможностям сервис, да и другие известные игроки поискового интернет-поприща здесь ни при чем. На службу решено поставить методики, уже отработанные во многих проектах распределенных вычислений. Вот только места проникновения пыли внутрь материала участникам придется искать вручную, точнее, с помощью своих собственных глаз.

Видимо, формализовать задачу поиска на поверхности губки «пылевых» отверстий не удалось, и этот случай встал в один ряд с другими не вполне успешно решенными проблемами, связанными с автоматизацией распознавания визуальной информации. Автоматике доверят лишь сканирование всей площади пористого вещества, результатом которого станут 1,5 млн. фотографий. Каждый снимок отправят четырем участникам программы, а те будут тратить уже не время простоя своих ПК, а собственное свободное время для тщательного разглядывания снимков и поиска драгоценных пылинок. Сами устроители сравнивают такую задачу с поиском 45 муравьев на футбольном поле. Именно столько частиц ожидают найти, а вся работа оценивается в 30 тысяч человеко-часов. В награду нашедшему пылинку из космоса будет позволено дать имя… нет, не звезде или астероиду. Той самой найденной пылинке.

Естественно, что все открытия будут серьезно проверяться. Желающих принять участие сперва протестируют и отберут самых лучших. Если двое из тех четверых, кому было послано изображение, найдут на нем частицу, то фото отсылается еще сотне таких же добровольцев. Если из сотни человек хотя бы двадцать отыскали тот же след, то снимок отправляется для окончательного утверждения, и только после положительного завершения этой процедуры искомая частица будет извлечена из сфотографированной части материала, а первооткрыватель получит право ее поименовать.

Вот вам и высокие технологии. — А.Б.

Обнаруженный пульсар представляет собой систему из двух звезд — обычной и очень плотной нейтронной звезды. Последняя движется вместе со своей компаньоншей вокруг общего центра масс и быстро вращается вокруг своей собственной оси, излучая два конуса радиоволн из полюсов. Большинство пульсаров делает несколько оборотов в секунду, но некоторые (миллисекундные пульсары) вращаются гораздо быстрее.

Молчать, бояться!

Сценарий атаки таков. На этапе загрузки операционная система пытается подключиться к беспроводной сети. В случае неудачи (например, при включении ноутбука не в привычном рабочем окружении, а где-нибудь в аэропорту) создается локальное соединение, которому присваивается SSID-идентификатор последнего успешного Wi-Fi-сеанса. Затем в поисках других компьютеров система начинает рассылать широковещательные запросы, используя назначенный ранее SSID. Если оказавшийся поблизости хакер перехватит этот трафик и сформирует пакеты с идентичным идентификатором, он может установить прямое ad hoc соединение с ПК жертвы. Учитывая склонность многих пользователей к расшариванию ресурсов своего компьютера, потенциально это открывает бесконтрольный доступ к данным атакуемой системы. По утверждению исследователя Марка Лавлесса (Mark Loveless), обнаружившего баг еще в октябре (Microsoft до сих пор отмалчивается), проблема касается всех систем на Windows 2000/XP/2003 (www.nmrc.org/pub/advise/20060114.txt), хотя ряд сторонних экспертов утверждает, что установка SP2 для Windows XP избавляет от этой беды.

Лавлесс предлагает несколько простых способов защиты от подобной атаки. В частности, закрыть брешь можно, запретив прямое соединение двух компьютеров по Wi-Fi без использования точки доступа. Ну а для противников полумер и вовсе имеется радикальное решение: полностью отключать средства беспроводного доступа, когда в них нет необходимости. — А.З.

Если хочешь быть здоров — предохраняйся!

Проблема «грязного» программного обеспечения (именуемого по-разному, от adware до spyware) не понаслышке знакома большинству компьютерщиков. Достаточно установить на ПК что-нибудь бесплатное из Интернета — и головная боль обеспечена: отовсюду полезет реклама, заведутся черви, туда-сюда начнут шастать какие-то данные и т. д. Антивирусные программы спасают лишь отчасти, ведь, как известно, всегда легче предупредить болезнь, чем бороться с ее последствиями. Этот принцип и был взят на вооружение молодой американской компанией Site-Advisor.com, чьи основатели предложили очень простой способ универсальной «кибервенерологической» профилактики.Идея, положенная в основу одноименного сервиса, сводится к созданию обширной базы данных, содержащей сведения о «чистоте» программ, которые предлагаются для скачивания на всевозможных веб-сайтах. Каждый ресурс, попавший в поле зрения SiteAdvisor, подвергается «проверке на вшивость»: полученные с него (при необходимости — через процедуру регистрации) софтины инсталлируются на заведомо чистый PC (используется технология виртуальных машин), состояние и функциональность которого после установки сравниваются с первоначальными. Так легко выявляются и изменения в системном реестре, и скрытые процессы, и «утекающий» трафик. Дополняют картину перекрестная проверка на наличие в инсталляторах известных вирусов, а в использованном для регистрации почтовом ящике — проверка спама. Все действия автоматизированы, благодаря чему за сутки база данных пополняется несколькими тысячами записей. Всего же, по заявлению разработчиков SiteAdvisor, к настоящему моменту удалось прошерстить более 140 тысяч программ и оценить сайты, на которые приходится 90% веб-трафика (пока проект пребывает в фазе бета-тестирования).

По результатам проверки выставляется субъективная оценка степени опасности, меняющаяся от 0 до 10. Низкие значения присваивают «слегка шалящим» ресурсам (к примеру, если программа или сайт всего лишь изменяют адрес стартовой странички в браузере). За более серьезные проступки и оценка повыше: в красной зоне — скачивание рекламы, рассылка спама, шпионские закладки и т. п. Впрочем, для эффективного использования SiteAdvisor вникать в механику нужды нет. Достаточно установить плагин к браузеру (поддерживаются Internet Explorer и Mozilla Firefox), который оповестит вас о попадании на сайт с сомнительным контентом и даже расставит оценки в результатах поиска Google и Yahoo!. Узнать в деталях, за что был забракован тот или иной ресурс, можно, введя его адрес в специальную форму на SiteAdvisor.com. — Е.З.

Человек? Паук!

Оказывается, паукообразных гуманоидов успешно выводят не только авторы комиксов. На почве межвидовой генетики поднаторели и хакеры: программисту из Атланты Билли Хоффману (Billy Hoffman) удалось создать породу онлайновых роботов-пауков, успешно маскирующихся под живых пользователей Сети.Любому веб-мастеру известно, что наряду с безобидными гостями на сервер в любой момент могут нагрянуть и зловредные боты: спамерские программы, стремящиеся разжиться новыми адресами электронной почты, или хакерские утилиты, «простукивающие» сервер в надежде отыскать дыру в его защите. Одним из способов классификации гостей издавна является анализ их поведения: если живые посетители подолгу задерживаются на отдельных страницах, то пауки, как правило, «глотают» все разделы подчистую, не делая ни малейшей паузы на чтение. Таким образом, «пошуршав» серверными логами вручную или при помощи специальных утилит, опытный веб-мастер без труда может установить «видовую принадлежность» своих гостей.

Увы, с легкой руки Хоффмана методы традиционной аналитики могут пойти прахом, поскольку его детище обладает отменной мимикрией: по сайту оно прогуливается неспешной походкой, изредка кликая на считанных гиперссылках. В отличие от безмозглых сородичей новый паук успешно имитирует кэш браузера, при каждом новом визите закачивая лишь изменившийся за прошедшее время материал. Еще один обманный финт: если обычный робот игнорирует бесполезные с его точки зрения компоненты ActiveX и «флэшки», то новый паук удостаивает своим вниманием и эти «бантики и рюшечки».

Как признается Хоффман, труднее всего было преодолеть противоречие между кажущейся «человечностью» робота и его профессиональной задачей, ведь по методичности сканирования сайта он не должен уступать традиционным паукам. В конце концов, было решено использовать несколько параллельно работающих потоков, каждый из которых имитирует одиночного пользователя, заходящего на сайт с отдельного IP-адреса (при этом все «члены бригады» обладают неповторимыми «характерами»). Благодаря четкой синхронизации действий, после такого «культпохода» на сайте уже не остается белых пятен.

«Паук Хоффмана» с помпой был показан на хакерской конференции ShmooCon. И если «братья по оружию» с восторгом приняли изобретение Билли, то специалисты по защите информации встретили его с кислой физиономией. По их мнению, пополнение «отряда паукообразных» вновь обострит противостояние «щита и меча» в сфере интернет-безопасности — в ход пойдут новые «антипаучьи» средства. И кто знает, вдруг в один прекрасный день вы не сможете зайти на любимый сайт потому, что система защиты примет вас за зловредного паука, искусно маскирующегося под живого интернетчика? — Д.К.

К вопросу о сверхтекучести

Российские эксперты в области защиты конфиденциальной информации из компании InfoWatch подвели грустные итоги прошлого года. За этот период в мире было зарегистрировано около двухсот крупных инцидентов, связанных с утечкой приватных данных, а общее число пострадавших достигло астрономической цифры в 75 миллионов. По сравнению с нею последствия от других видов киберпреступности выглядят более чем скромно.Как обычно, больше всего досталось экономике США. Ущерб, по подсчету Казначейства, превышает даже объемы незаконного оборота наркотиков. В руки злоумышленников попали номера социального страхования, кредитных карт, водительских удостоверений и другие сведения о 55 млн. американцев. А между тем именно эта информация дает зеленый свет разнообразным мошенничествам: подложным займам, несанкционированным операциям с банковскими счетами и т. п.

2005 год начался с крупной утечки приватных данных из компании ChoicePoint — была скомпрометирована персональная информация 145 тысяч граждан США. Далее события развивались очень быстро: компании теряли накопители с резервной информацией конфиденциального характера, преступники крали ноутбуки и подкупали служащих. В результате в число печальных рекордсменов попали CardSystems (40 млн. записей), CitiFinancial (3,9 млн.), Bank of America (1,2 млн.), Time Warner (600 тыс.), Университет Южной Калифорнии (270 тыс.) и Ameritrade (200 тыс.). Только за последние две недели декабря отличились: сеть отелей Marriott (не уследила за персональными данными 206 тыс. клиентов и служащих), Ford Motor (утечка данных о 70 тыс. нынешних и бывших служащих), финансовая группа ABN Amro (потеряна лента с конфиденциальной информацией о 2 млн. клиентов) и Sam’s Club, подразделение Wal-Mart (номера кредитных карт 600 клиентов).

Несмотря на возросшее число подобных инцидентов, бюджет Министерства внутренней безопасности США по борьбе с компьютерными преступлениями был сокращен на 7% и составил всего лишь 16 млн. долларов. Причем Конгресс США так и не принял федерального закона об утечках конфиденциальных данных.

В России ситуация в этой сфере ничуть не лучше. В течение 2005 года были зафиксированы две утечки из Центробанка, кража базы данных регистратора «НИКойл», утечка из Министерства по налогам и сборам, а также ряд продаж новых баз многих государственных организаций. И это лишь вершина айсберга. В отсутствие закона о публикации фактов нарушения конфиденциальности персональных данных подавляющее большинство организаций предпочло забыть о печальных инцидентах. До следующего скандала. — Д.З.

Глядя в телевизор

Но и в Британии прогресс не стоит на месте, что ни год порождая новые способы применения уличных видеокамер. Так, в Шордиче (один из пригородов Лондона) запущен пилотный проект Asbo TV, который, по замыслу властей, должен подвигнуть местное население на борьбу с преступностью и поддержание общественного порядка. Система включает 55 каналов местного кабельного телевидения, постоянно транслирующих в дома жильцов видеоряд от камер наблюдения, установленных на улицах района. Одновременно транслируются фотографии выявленных здесь и в округе «антисоциальных элементов», так что любой зритель может сразу сообщить в полицию о подозрительной активности. Короче говоря, столь популярное ныне в народе реалити-шоу типа «Большой Брат» расширено до масштабов целого микрорайона и призвано навести тишь-благодать на охваченной технологиями территории.

Что из этой затеи получится в Шордиче, пока сказать трудно. Зато известно, что в Ливерпуле суд только что приговорил к разным срокам тюремного заключения и принудительных общественных работ нескольких муниципальных охранников, дежуривших у мониторов, к которым подключены уличные камеры. Объективами этих камер операторы, как известно, могут управлять. А поскольку они такие же люди, как и все, то им скучно часами смотреть на тротуары, тем более что за окнами квартир происходят гораздо более интересные вещи. И вот три охранника, из любопытства время от времени поглядывавшие на окна домов, углядели в одной из квартир хорошенькую женщину, часто расхаживающую по дому неглиже. Конечно же, охранникам стало не до общественного порядка, а потому их вскоре «застукали» и устроили показательную «порку». Которая свидетельствует скорее не о том, что подобные случаи — исключение из правил, а о том, что если повсюду устанавливать средства наблюдения, то и использовать их люди будут в соответствии со своей человеческой природой. А она, увы, далека от совершенства. — Б.К.

Хочу прибор…

На сайте Министерства обороны США для компаний военно-промышленного комплекса объявлен конкурс на создание весьма специфического устройства под названием RPA (Remote Personnel Assessment — «дистанционная оценка персонала»). Попросту говоря, речь идет о разновидности детектора лжи, который работает без ведома человека, подвергающегося оценке. Кроме того, предполагается, что этот же прибор можно будет использовать для выявления боевиков в зонах вооруженных конфликтов, а также незаметно обнаруживать у людей признаки стресса, способные выдать террориста или бомбиста-самоубийцу.В кратком техническом задании на разработку RPA прописано, что прибор будет использовать микроволновое или лазерное излучение, отражающееся от кожи обследуемого человека, для бесконтактной оценки разнообразных физиологических параметров организма. Предполагается, что точно так же можно будет работать с «движущимися и не идущими на сотрудничество объектами», что позволит скрытно измерять их пульс, ритм дыхания и электропроводность кожи (свидетельствует о появлении пота). Как поясняется на веб-сайте для совсем непонятливых, «активно действующие боевики, как правило, имеют физиологические характеристики, далеко выходящие за рамки нормы». Ну а коль скоро те же самые параметры снимаются и датчиками детектора лжи (полиграфа), то прибор RPA, по замыслу заказчиков, должен решать аналогичную задачу — анализировать психологическое состояние человека для выявления характерных признаков возбуждения или дачи заведомо ложных показаний. Поэтому RPA планируется использовать не только для поимки террористов, но и как «дистанционный или замаскированный детектор лжи во время допросов».

О том, что посвященный этой теме аналитический отчет Академии наук США (2003) подверг эффективность обычных полиграфов уничтожающей критике, в новом техзадании, естественно, не упоминается. Военным и спецслужбам нужен такой прибор, и точка. Что бы там ни говорили дюже умные академики. — Б.К.

IRDA на военной службе

В его основе лежит такой же по сути инфракрасный светодиод, что и в компьютерном ИК-порте, однако для повышения дальности действия используется мощная оптика бинокля. В результате двум морякам, находящимся в прямой видимости друг от друга на расстоянии 2—3 километра, для скрытного речевого общения (или передачи данных) достаточно надеть гарнитуру с наушниками/микрофоном и направить друг на друга бинокли.

LightSpeed изготовлен компанией Torrey Pines Logic по заказу и при финансовой поддержке Управления научно-технических разработок ВМС США. Передача данных и речи узконаправленным инфракрасным лучом привлекает военных по многим причинам — в частности, мизерным потреблением энергии и незаметностью для находящегося поблизости противника. — Б.К.

WWWольфганг Амадей

«Нести Моцарта в массы» библиотекарям помогает фирменный веб-сервис Turning the Pages («Переворачивая страницы», www.bl.uk/onlinegallery/ttp/ttpbooks.html), сработанный на Macro-media Shockwave. Развороты отсканированы с такой четкостью (благодаря применению «лупы» различима даже текстура пергаментной бумаги), что у посетителя и впрямь складывается ощущение, будто он держит в руках бесценную рукопись.

Моцартовский проект стал для британских книжников уже пятнадцатым по счету: ныне с их легкой руки интернетчики уже могут «пошуршать страницами» альбома эскизов Леонардо да Винчи, анатомического атласа Андрея Везалия и черновиков кэрролловской «Алисы в стране чудес». Увы, все идет к тому, что растущий как на дрожжах виртуальный зал манускриптов застопорится на XX веке: современные «моцарты», предпочитающие творить при помощи «электронных перьев», не слишком заботятся о том, чтобы обеспечить работой архивариусов. — Д.К.

Поискали и хватит

9 января закрылся один из крупных проектов распределенных вычислений — Find-a-Drug.org, который был создан в апреле 2002 года для компьютерного моделирования новых лекарств.За прошедшие почти четыре года он так и не стал лидером среди систем распределенных вычислений по числу участников (в рекордсменах ходят SETI@home со своим поиском радиосигналов инопланетян, и Grid.org, моделирующий лекарства от рака). Тем не менее FaD удалось привлечь достаточное количество энтузиастов, чтобы несколько лет обсчитывать серьезные задачи.

Напомним, что суть компьютерного поиска новых лекарств состоит (упрощенно) в следующем. Ученые-медики составляют список «мишеней», которые нужно поразить. Как правило, это белки, чьи молекулы очень велики и имеют сложную трехмерную структуру. Ученые знают, что эти белки играют ключевую роль в заболевании, и предполагают, что если к ним присоединить другую молекулу, их свойства изменятся и развитие болезни в организме остановится. Далее берется огромная библиотека моделей химических веществ-кандидатов и моделируется их взаимодействие с белком-мишенью. Специальные алгоритмы оценивают, насколько прочно молекулы могут соединяться с мишенями, и если этот показатель достаточно велик, значит, реакция возможна и в реальном мире.

Подобное моделирование можно вести с разной точностью, но в любом случае оно требует гигантских вычислительных ресурсов. Find-a-Drug использовал в своей работе симуляционный алгоритм THINK, аналогичный проекту GRID.org, но оптимизированный под свои задачи. В разное время просчитывались белки, участвующие в развитии малярии, СПИДа, рассеянного склероза, некоторых форм рака, болезни Кройцфельда-Якоба (коровьего бешенства) и атипичной пневмонии.

Всего в проекте было обработано 250 «мишеней», для поражения которых на машинах участников было проверено более 68 млрд. реальных и пока еще не созданных молекул. 330 млн. молекул показали возможность реакции с белками, так что для лабораторных экспериментов в реальных пробирках очерчено достаточно широкое поле. Ранее администрация Find-a-Drug сообщала, что контрольные проверки моделированных данных в лабораториях «значительно превосходили ожидания».

Закрытие проекта вызвано необычной причиной. У медиков закончились данные, и они, цитируем: «…пришли к выводу, что у нас недостаточно заслуживающих внимания целевых белков, чтобы оправдать продолжение вычислений в 2006 году. Опыт показывает, что для других белков найти партнеров, заинтересованных в результатах исследований, будет очень сложно». Интересно, что к моменту закрытия FaD российская команда стала самой многочисленной. Подробнее о ее достижениях и других инициативах распределенных вычислений, можно прочесть на сайтеwww.Distributed.ru. — В.Н.

Каждой пылинке -по имени

15 января в пустыне Юта, закончив свой семилетний полет, успешно приземлилась капсула американского зонда Stardust. Этот проект NASA преследовал две главные цели: сбор фрагментов пыли из хвоста кометы Wild-2 и образцов межзвездного вещества. После долгого путешествия бесценные частицы хорошо бы сразу отправить на алтарь науки, да не тут-то было. Если с относительно крупными и многочисленными кометными фрагментами все просто, то частицы межзвездной пыли очень малы и редки, извлечь их из ловушки — задача нетривиальная.

Нет, это не вездесущий Google загодя подготовил новый головокружительный по своим возможностям сервис, да и другие известные игроки поискового интернет-поприща здесь ни при чем. На службу решено поставить методики, уже отработанные во многих проектах распределенных вычислений. Вот только места проникновения пыли внутрь материала участникам придется искать вручную, точнее, с помощью своих собственных глаз.

Видимо, формализовать задачу поиска на поверхности губки «пылевых» отверстий не удалось, и этот случай встал в один ряд с другими не вполне успешно решенными проблемами, связанными с автоматизацией распознавания визуальной информации. Автоматике доверят лишь сканирование всей площади пористого вещества, результатом которого станут 1,5 млн. фотографий. Каждый снимок отправят четырем участникам программы, а те будут тратить уже не время простоя своих ПК, а собственное свободное время для тщательного разглядывания снимков и поиска драгоценных пылинок. Сами устроители сравнивают такую задачу с поиском 45 муравьев на футбольном поле. Именно столько частиц ожидают найти, а вся работа оценивается в 30 тысяч человеко-часов. В награду нашедшему пылинку из космоса будет позволено дать имя… нет, не звезде или астероиду. Той самой найденной пылинке.

Естественно, что все открытия будут серьезно проверяться. Желающих принять участие сперва протестируют и отберут самых лучших. Если двое из тех четверых, кому было послано изображение, найдут на нем частицу, то фото отсылается еще сотне таких же добровольцев. Если из сотни человек хотя бы двадцать отыскали тот же след, то снимок отправляется для окончательного утверждения, и только после положительного завершения этой процедуры искомая частица будет извлечена из сфотографированной части материала, а первооткрыватель получит право ее поименовать.

Вот вам и высокие технологии. — А.Б.

Звезды сказали фа

Команде астрофизиков, координируемой из Макгиллского университета в Монреале, посчастливилось обнаружить пульсар, частота вращения нейтронной звезды которого достигает 716 герц. Этот новый рекорд среди пульсаров — прекрасный подарок теоретикам, несущий массу важной информации об основах мироздания и заставляющий ученых пересмотреть ряд сложившихся теорий.Обнаруженный пульсар представляет собой систему из двух звезд — обычной и очень плотной нейтронной звезды. Последняя движется вместе со своей компаньоншей вокруг общего центра масс и быстро вращается вокруг своей собственной оси, излучая два конуса радиоволн из полюсов. Большинство пульсаров делает несколько оборотов в секунду, но некоторые (миллисекундные пульсары) вращаются гораздо быстрее.