Страница:

Хотя и здесь не обошлось без комедии: вначале было предложено правило для «Просмотра Интернета» (несколько странная формулировка!). Затем «Анти-Хакер» счел, что одного правила маловато будет и запросил для своей «родни» правило для… «Обмена сообщениями (ICQ, AIM)». Лишь после этого «Анти-Спам» соизволил обновиться. Ко всему прочему, не было ни малейшего намека на блокировку рекламных модулей и прочего хлама по имени ActiveX.

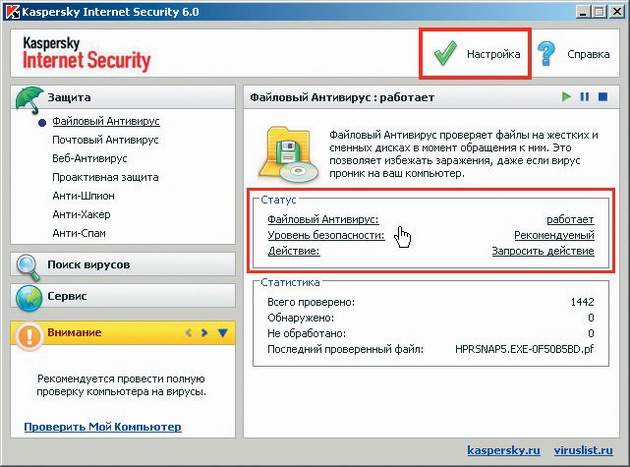

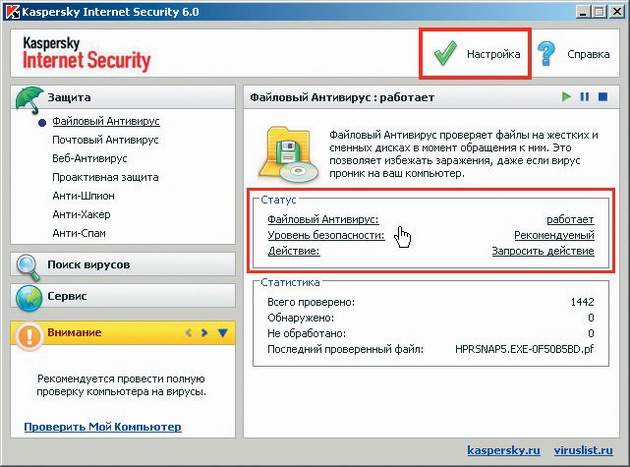

Антивирусные модули расположены в секции «Защита» главного окна. Для настройки параметров «Файлового Антивируса», «Почтового Антивируса» и «Веб-Антивируса» щелкните по нужному компоненту, а затем либо воспользуйтесь кнопкой «Настройка», либо нажмите на любую строчку в разделе «Статус» (рис. 11).

Результат будет одним и тем же — появится окно программных настроек. По умолчанию файловый антивирус, проверяющий файлы на диске в момент обращения к ним, при обнаружении опасности станет спрашивать нас, каким образом распорядиться судьбой подозрительного «субъекта». Если вы знакомы с именами наиболее «популярных» вирусов, то вряд ли ошибетесь в выборе. С другой стороны, можно автоматизировать процесс борьбы с заразой, включив параметр «Заблокировать доступ» в секции «Действие» — антивирус попытается вылечить инфицированный файл, а если это окажется невозможным, уничтожит источник опасности.

Результат будет одним и тем же — появится окно программных настроек. По умолчанию файловый антивирус, проверяющий файлы на диске в момент обращения к ним, при обнаружении опасности станет спрашивать нас, каким образом распорядиться судьбой подозрительного «субъекта». Если вы знакомы с именами наиболее «популярных» вирусов, то вряд ли ошибетесь в выборе. С другой стороны, можно автоматизировать процесс борьбы с заразой, включив параметр «Заблокировать доступ» в секции «Действие» — антивирус попытается вылечить инфицированный файл, а если это окажется невозможным, уничтожит источник опасности.

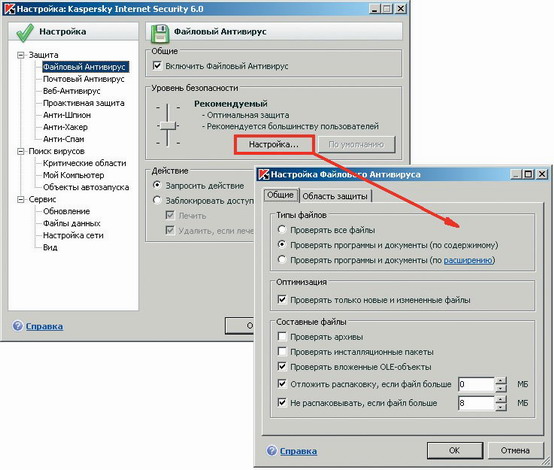

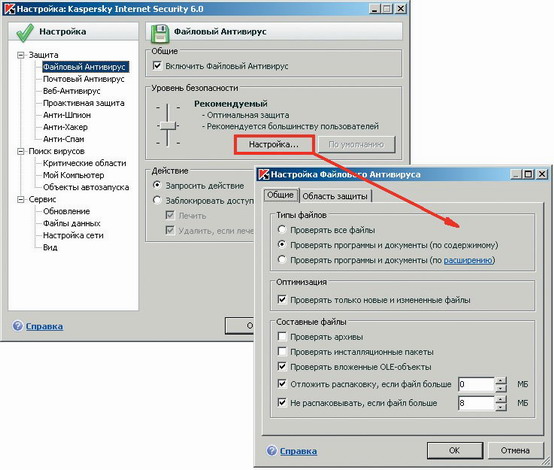

Однако большинство дополнительных параметров любого компонента скрыты под кнопкой «Настройки» (рис. 12).

По умолчанию файловый антивирус не станет «бдить» за архивами и пакетами инсталляции17(все равно при распаковке подобных архивов все будет проверено досконально). Если вас интересует содержимое вкладки «Область защиты» в окне настройки компонентов, программа предложит проверять абсолютно все диски, включая сетевые.

По умолчанию файловый антивирус не станет «бдить» за архивами и пакетами инсталляции17(все равно при распаковке подобных архивов все будет проверено досконально). Если вас интересует содержимое вкладки «Область защиты» в окне настройки компонентов, программа предложит проверять абсолютно все диски, включая сетевые.

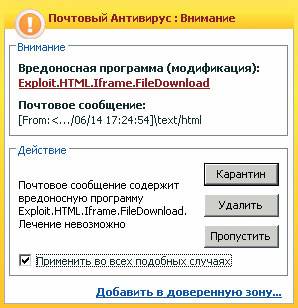

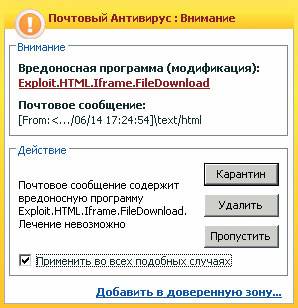

«Почтовый Антивирус» умеет встраиваться не только в системные «почтовики» (MS Outlook и Outlook Express), но и в программу The Bat!18, контролируя трафик по протоколам POP3, SMTP, IMAP и NNTP19. Здесь условия более жесткие: «умолчальная» проверка исходящих и входящих писем плюс мониторинг абсолютно всех файлов — не забалуешь (рис. 13).

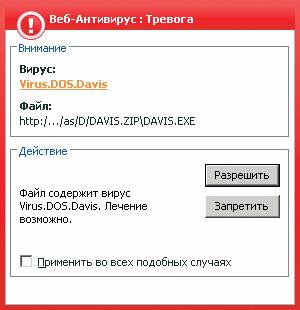

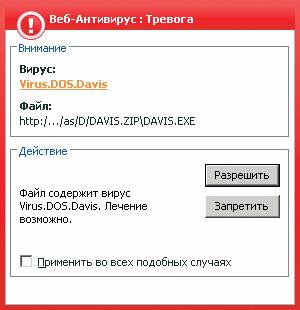

Наконец-то в новой версии программы появился компонент, контролирующий HTTP-трафик, что позволит не только избавляться от вирусов при загрузке файлов из Сети, но и блокировать вредоносные скрипты в системном браузере. Давайте попробуем скачать некий «хитрый» файл из Интернета и посмотрим на реакцию антивируса. Враг не прошел — рис. 14.

Наконец-то в новой версии программы появился компонент, контролирующий HTTP-трафик, что позволит не только избавляться от вирусов при загрузке файлов из Сети, но и блокировать вредоносные скрипты в системном браузере. Давайте попробуем скачать некий «хитрый» файл из Интернета и посмотрим на реакцию антивируса. Враг не прошел — рис. 14.

Нам лишь остается решить судьбу инфицированного архива, тем более что Веб-Антивирус доложил о возможности успешного лечения.

Нам лишь остается решить судьбу инфицированного архива, тем более что Веб-Антивирус доложил о возможности успешного лечения.

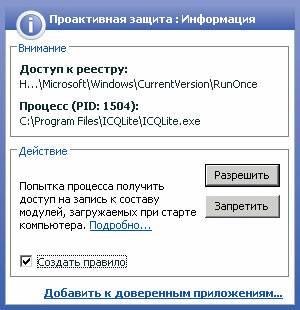

Не следует бояться столь «заумного» названия, равно как и «мониторинга системного реестра». Дело в том, что технологии, на которых построена «Проактивная защита», позволяют избежать потери времени и обезвредить новую угрозу еще до того, как она нанесет вред компьютеру. В отличие от реактивных технологий, где выполняется анализ кода20, превентивные технологии распознают новую угрозу, выявляя последовательность действий, выполняемых каким-либо приложением или задачей. В поставку Kaspersky Internet Security Suite Personal 2006 включен набор критериев, позволяющих определять уровень опасной активности.

Если активность приложения напоминает действия, характерные для вредоносной активности, оно сразу же классифицируется как опасное, и к нему применяются меры, описанные в соответствующем правиле. К опасной активности, например, относятся изменения файловой системы, ключей системного реестра Windows, скрытие процессов и встраивание модулей в другие процессы.

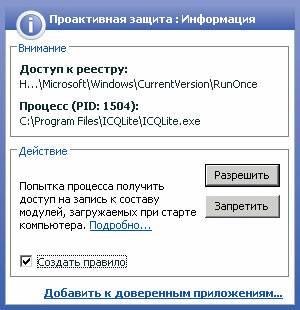

Теперь посмотрим, как это работает — достаточно запустить всем известный мессенджер ICQ. Модуль проактивной защиты немедленно обратит наше внимание на то, что «некое» приложение ICQLite.exe, расположенное в каталоге C:\Program Files\ICQLite, жаждет обратиться к разделу реестра

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce (рис. 15).

Если вы не поленитесь и просмотрите содержимое данного раздела в «Редакторе реестра» (кнопка Пуск» Выполнить» regedit), то обнаружите строковый параметр ICQ Lite со значением C:\Program Files\ ICQLite\ICQLite.exe -trayboot. Как видите, в данном (да и во многих других) случае обращение программ к системному реестру не представляет опасности. Но будьте бдительны, если название приложения или процесса вам незнакомо.

Если вы не поленитесь и просмотрите содержимое данного раздела в «Редакторе реестра» (кнопка Пуск» Выполнить» regedit), то обнаружите строковый параметр ICQ Lite со значением C:\Program Files\ ICQLite\ICQLite.exe -trayboot. Как видите, в данном (да и во многих других) случае обращение программ к системному реестру не представляет опасности. Но будьте бдительны, если название приложения или процесса вам незнакомо.

Анти-спамерский модуль, входивший в поставку Kaspersky Personal Security Suite 1.0, тоже был далек от идеала — только размер первого обновления составлял около 6 Мбайт! Да и эффективность определения российского спама была, мягко говоря, невысока. Ко всему прочему, он интегрировался только в почтовые клиенты от Microsoft (Outlook и Outlook Express).

Для пользователей, работающих с альтернативными почтовыми клиентами, предлагалось создание правил, предоставляемых сторонними почтовиками. Например, в The Bat! приходилось открывать меню Ящик» Настройка сортировщика писем, и в разделе Incoming messages популярно объяснять «летучей мыши», что она должна делать с письмами, содержащими в теме письма фирменную метку [!!SPAM] (именно так «клеймит» спамерские письма приложение от Касперского).

К сожалению, первая версия «Анти-спама» не позволяла просматривать заголовки писем на почтовом сервере — пользователь был вынужден загружать всю корреспонденцию на ПК, и лишь затем программа начинала сортировать почту на «белую» и «черную».

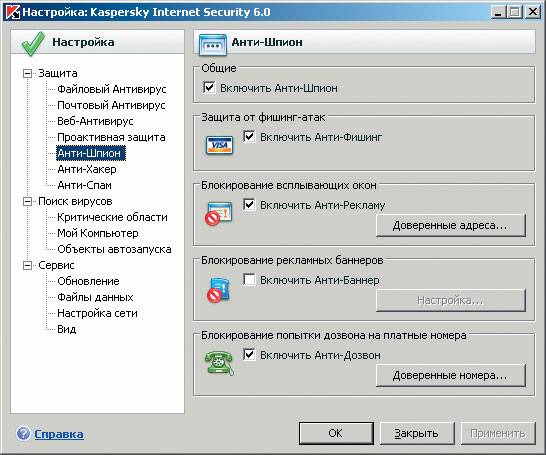

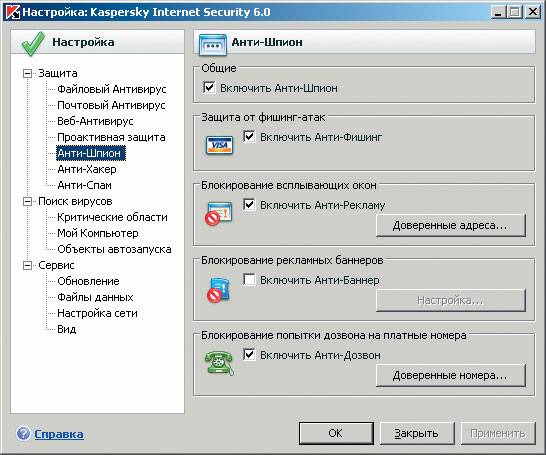

Данный модуль позволяет защититься от всплывающих окон («Включить Анти-рекламу»), от назойливых баннеров («Включить Анти-Баннер»), попыток дозвона на платные номера («Включить Анти-Дозвон») и так называемых фишинг-атак21(рис. 16).

Суть последней напасти — в том, что посредством спамерских писем злоумышленники заманивают доверчивых состоятельных граждан на веб-ресурсы, очень похожие на сайты электронной коммерции различных фирм и банков. Подчас такие сайты — клоны известных пользователю страниц, полностью контролируемые мошенниками. А пользователь, ничего не подозревая, оставляет на сайте нужную злоумышленникам информацию: пароли, номера карт социального обеспечения, банковских счетов или кредитных карт22.

Суть последней напасти — в том, что посредством спамерских писем злоумышленники заманивают доверчивых состоятельных граждан на веб-ресурсы, очень похожие на сайты электронной коммерции различных фирм и банков. Подчас такие сайты — клоны известных пользователю страниц, полностью контролируемые мошенниками. А пользователь, ничего не подозревая, оставляет на сайте нужную злоумышленникам информацию: пароли, номера карт социального обеспечения, банковских счетов или кредитных карт22.

Для «Анти-рекламы», «Анти-Баннера» и «Анти-Дозвона» существуют настройки, в которых можно указать доверенные сайты или телефонные номера, но, разумеется, никаких дополнительных настроек для «Анти-фишинга» не может быть по определению…

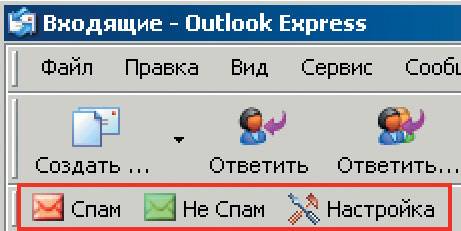

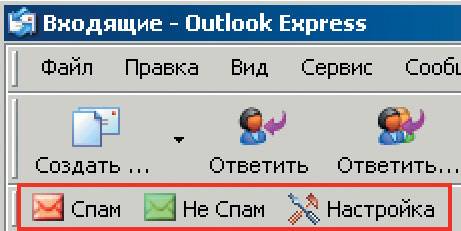

После установки программного пакета «Анти-Спам» интегрируется в системные почтовые клиенты, а также в The Bat!. Работа с этим компонентом в среде Outlook Express чрезвычайно проста: в панели программы появляются три дополнительные кнопки: «Спам», «Не спам» и «Настройки» (рис. 17).

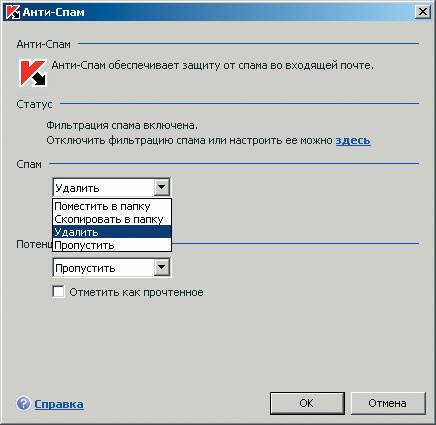

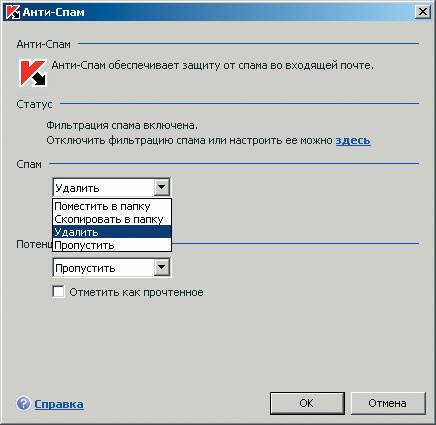

В настройках в списке «Спам» настоятельно рекомендую выбрать параметр «Удалить» (рис. 18) -

В настройках в списке «Спам» настоятельно рекомендую выбрать параметр «Удалить» (рис. 18) -

а почему, мы поговорим чуть позже, когда рассмотрим преимущества данного метода.

а почему, мы поговорим чуть позже, когда рассмотрим преимущества данного метода.

Технология фильтрации почтовых сообщений, лежащая в основе «Анти-Спама», основана на сравнении с письмами-образцами и на поиске характерных терминов (как слов, так и словосочетаний) и разработана компанией «Ашманов и Партнеры». В трактовке Касперского и Ашманова весь спам можно разделить на четыре основные группы: достоверный (SPAM), предполагаемый (PROBABLE SPAM), письма непристойного содержания (OBSCENE) и формальные (FORMAL), куда относятся автоматически генерируемые письма, например, сообщения от почтовых роботов. Каждое «мусорное» письмо помечается соответствующим образом и, в зависимости от настроек для каждой группы, может быть удалено в какую-либо папку почтовой программы.

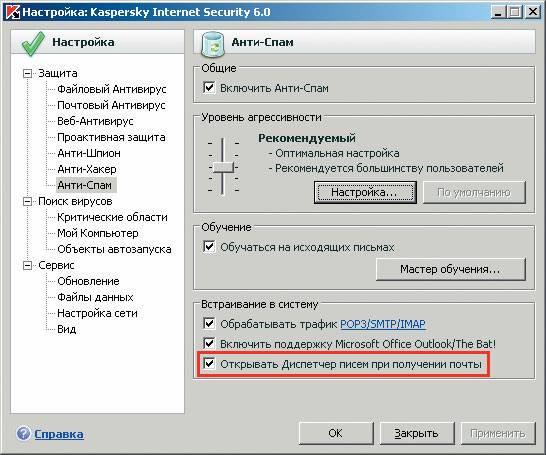

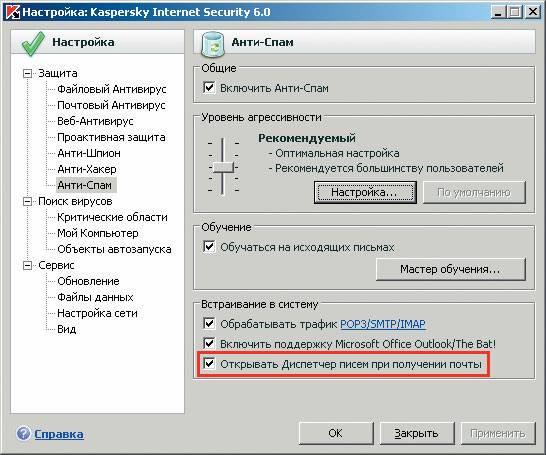

Но зачем загружать лишний мусор из Сети, когда есть возможность расправиться со спамом на почтовом сервере? Этой рутиной занимается «Диспетчер писем», правда, этот инструмент доступен, только если для получения почты используется протокол POP3. Не забудьте проверить, включена ли опция «Открывать Диспетчер Писем при получении почты» в настройках «Анти-Спама»23(рис. 19).

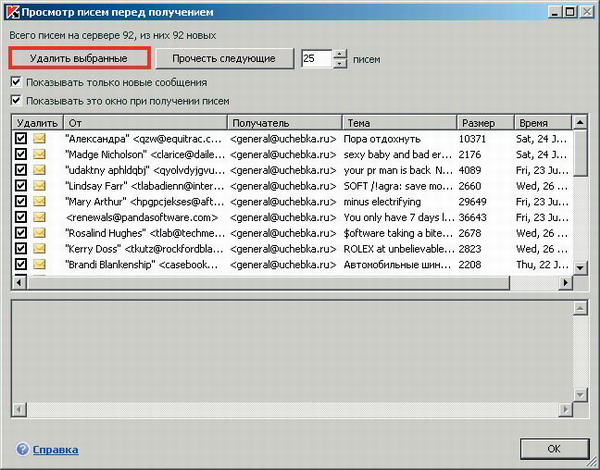

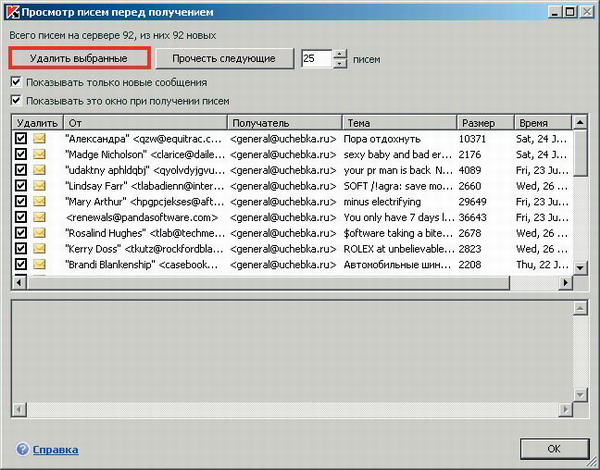

Итак, рассмотрим работу «Диспетчера писем». При проверке входящей почты этот инструмент загружает с сервера только заголовки вкупе с данными отправителя и темой письма. Если письмо пришло явно не от вашего респондента, поставьте флажки напротив спамерских писем и нажмите кнопку «Удалить выбранные» (рис. 20).

Итак, рассмотрим работу «Диспетчера писем». При проверке входящей почты этот инструмент загружает с сервера только заголовки вкупе с данными отправителя и темой письма. Если письмо пришло явно не от вашего респондента, поставьте флажки напротив спамерских писем и нажмите кнопку «Удалить выбранные» (рис. 20).

Тогда остальные сообщения будут загружены на ваш компьютер после закрытия окна «Диспетчера писем».

Тогда остальные сообщения будут загружены на ваш компьютер после закрытия окна «Диспетчера писем».

Понятно, что это позволяет отказаться от загрузки почтового мусора, не только экономя наше время и деньги при работе с электронной корреспонденцией, но и снижая вероятность загрузки спама и вирусов на компьютер.

Если «Анти-Спам» сомневается в сути письма (еще раз вспомним сообщения от почтовых роботов, например, при ответе в форумах), такое сообщение будет помечено меткой вида «[?? Probable Spam] Уведомление об ответе…». Дабы раз и навсегда объяснить «Анти-Спаму» легитимную сущность подобного письма, выделите его и нажмите кнопку «Не спам». В дальнейшем все письма с данного адреса, занесенного в «Белый список», будут попадать на компьютер без лишней волокиты. Теперь вы наверняка поняли, для каких писем предназначена кнопка «Спам», именно она заносит адрес в «Черный список».

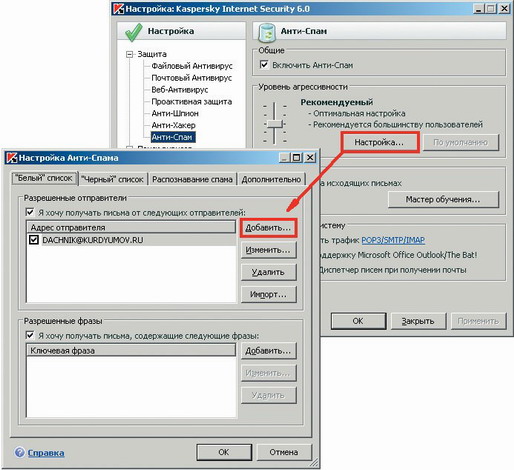

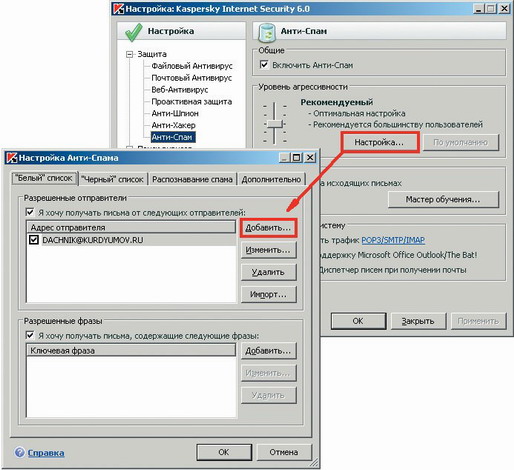

Белый и черный списки можно редактировать — а ну как ваш респондент надоест вам хуже горькой редьки? Для работы с этими списками в параметрах «Анти-Спама» нажмите кнопку «Настройка» и на вкладках «Белый список» и «Черный список», в зависимости от своих предпочтений, воспользуйтесь кнопками «Добавить» или «Удалить» (рис. 21).

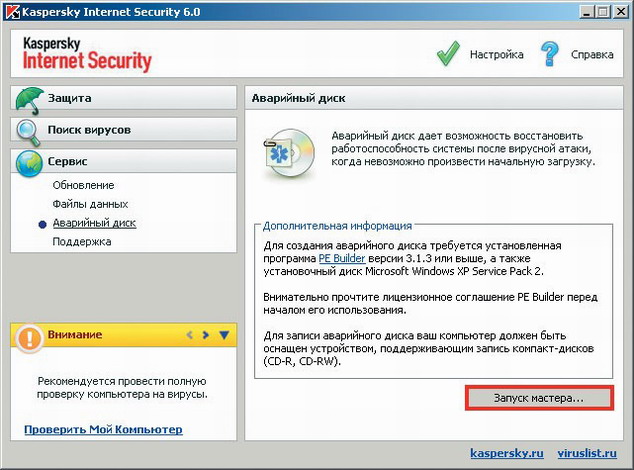

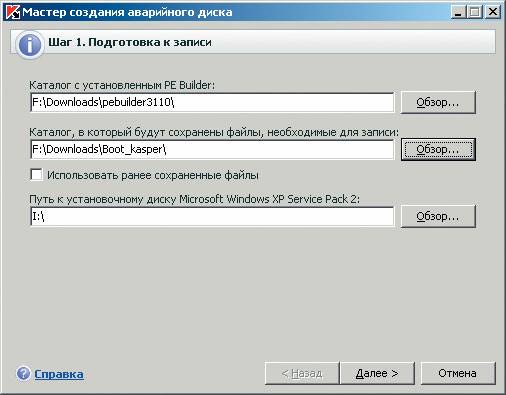

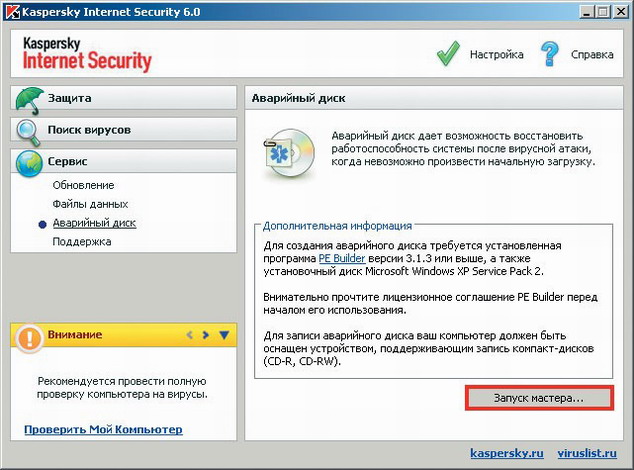

Еще один сюрприз от «Лаборатории Касперского»: в среде Kaspersky Internet Security Suite Personal 2006 возможно создание аварийного CD, позволяющего загрузить приложение и по возможности ликвидировать ущерб, нанесенный вирусной инфекцией. Причем, загрузка будет происходить в среде… Windows XP. Ну, или почти в Windows XP.

В главном окне программы перейдите в раздел Сервис» Аварийный диск, где вам расскажут, что понадобится для его создания. А понадобится дистрибутив Windows XP SP2 и бесплатное приложение PE Builder (3,2 Мбайта). Хотя на сайте разработчика продукт этот именуется много солиднее — Bart’s Preinstalled Environment (BartPE). Эта штуковина позволяет создавать так называемые Live Windows CD, благодаря которым возможна загрузка операционной системы в минимальной комплектации с набором необходимого софта.

Советую загрузить ZIP-архив с дистрибутивом PE Builder и распаковать файлы в пустую папку. Теперь можно заняться и созданием диска — кнопка «Запуск мастера» (рис. 22).

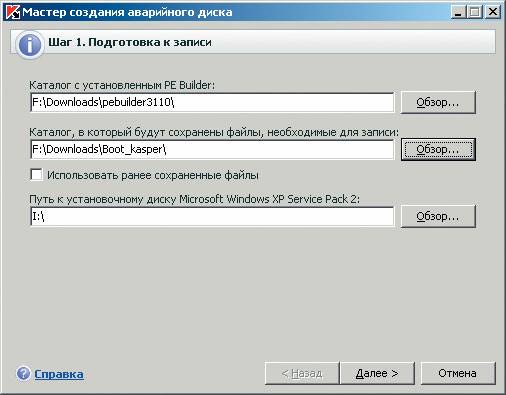

Все, что нужно указать г-ну Мастеру, это расположение каталога с файлами PE Builder и установочной папки Windows XP24и место для сохранения готового результата. Дальше — дело техники.

Все, что нужно указать г-ну Мастеру, это расположение каталога с файлами PE Builder и установочной папки Windows XP24и место для сохранения готового результата. Дальше — дело техники.

В случае системной катастрофы достаточно загрузиться с CD (не забудьте выставить в BIOS соответствующий параметр) и в окне BartPE пройти несложным путем: кнопка GO» Programs» Kaspersky Internet Security 6.0» Start. Интерфейс запущенного антивирусного пакета ровным счетом ничем не отличается от виденного нами в среде Windows. Правда, есть одно «но»: если вы используете англоязычный дистрибутив Windows XP, то вместо русского шрифта в окне Kaspersky Internet Security Suite вам покажут сущие кракозябры (рис. 23).

Все, что можно сделать тогда, — это с помощью клавиши F12 переключиться в англоязычный интерфейс. Точно так же происходит переключение на английский интерфейс и в среде Windows; обратный переход на русский язык — это клавиша F525.

Все, что можно сделать тогда, — это с помощью клавиши F12 переключиться в англоязычный интерфейс. Точно так же происходит переключение на английский интерфейс и в среде Windows; обратный переход на русский язык — это клавиша F525.

«Безумству храбрых поем мы песню» — очевидно, эти строки распевали в сингапурской компании Winsecure Solutions Pte. Ltd., выпустившей на рынок новый продукт по имени WinAntiVirus Pro 2006 (13,3 Мбайта, $49). Действительно, нужно обладать определенным мужеством, если не безумством, пытаясь подвинуть маститых игроков и занять место под солнцем. Судя по всему, сингапурские маркетологи решили действовать по старому принципу: главное — ввязаться в драку, а там видно будет…

Первый удар по «корифеям жанра» наносится на титульной веб-странице компании: здоровенными буквами нас извещают, что «ваша антивирусная защита никуда не годится». Затем нам показывают сравнительную таблицу функциональных возможностей WinAntiVirus Pro 2006, McAfeee Virus Scan и Norton Antivirus: дескать, оба конкурента давно устарели, поскольку в них напрочь отсутствуют блокировщик всплывающих окон, антишпионский модуль и файрвол. Более чем непорядочно сравнивать возможности «голого» антивируса и пресловутого «флакона», где «все-в-одном», каковым, по сути, и является сингапурское творение. Если взять в качестве примера Norton Internet Security, подобное сравнение можно похоронить.

Третья приманка для неискушенного пользователя — это вполне демократичные аппаратные требования, заявленные на сайте разработчиков: процессор не ниже Intel Pentium II 266 МГц и 64 Мбайта памяти. Но требования явно не соответствуют действительности, на деле софтина потребовала более 50 Мбайт оперативной памяти! Теперь о результатах тестирования нагловатого новичка.

Во-первых, брандмауэр — лидер по аскетизму настроек: запрет доступа для FTP-протокола, портов NetBIOS, а также портов соединений, использующих протоколы ICMP и IGMP. Более ничего. Список приложений, которым разрешена сетевая активность, отсутствует по определению: за 50 долларов вы должны сами выбрать программы, которым хотите разрешить общение с Сетью. Причем, нет ни малейшего намека на создание правил. Во-вторых, антивирус не умеет детектировать заразу в загружаемых архивах, зато усматривает «криминал» в cookies от Mail.ru. Если что и работает, так это встроенный блокировщик всплывающих окон…

На мой взгляд, программный продукт доведен до полной кондиции. Во-первых, и это, пожалуй, главное, из-за того что по умолчанию проверяются только новые и измененные файлы, исчезли упоминавшиеся «тормоза». Во-вторых, антивирус научился отслеживать HTTP-трафик, а это при работе неопытных пользователей существенно повышает безопасность — инфицированные файлы будут уничтожены еще в кэше браузера. В-третьих, порадовал гибкими настройками обновленный «Анти-Хакер». И, наконец, «Анти-Спам» перешел на более высокую ступень развития благодаря работе с электронной корреспонденцией непосредственно на почтовом сервере. Возможно, вас не заинтересует создание аварийно-загрузочного диска, но поверьте: далеко не все аналогичные продукты предлагают такую возможность.

Снобистски настроенным гражданам советую обратить внимание на ключевое слово в названии программы — Personal, то есть исключительно для индивидуального использования.

Аванпост

Физкульт-привет!

Антивирус

Антивирусные модули расположены в секции «Защита» главного окна. Для настройки параметров «Файлового Антивируса», «Почтового Антивируса» и «Веб-Антивируса» щелкните по нужному компоненту, а затем либо воспользуйтесь кнопкой «Настройка», либо нажмите на любую строчку в разделе «Статус» (рис. 11).

Однако большинство дополнительных параметров любого компонента скрыты под кнопкой «Настройки» (рис. 12).

«Почтовый Антивирус» умеет встраиваться не только в системные «почтовики» (MS Outlook и Outlook Express), но и в программу The Bat!18, контролируя трафик по протоколам POP3, SMTP, IMAP и NNTP19. Здесь условия более жесткие: «умолчальная» проверка исходящих и входящих писем плюс мониторинг абсолютно всех файлов — не забалуешь (рис. 13).

Проактивная защита

Не следует бояться столь «заумного» названия, равно как и «мониторинга системного реестра». Дело в том, что технологии, на которых построена «Проактивная защита», позволяют избежать потери времени и обезвредить новую угрозу еще до того, как она нанесет вред компьютеру. В отличие от реактивных технологий, где выполняется анализ кода20, превентивные технологии распознают новую угрозу, выявляя последовательность действий, выполняемых каким-либо приложением или задачей. В поставку Kaspersky Internet Security Suite Personal 2006 включен набор критериев, позволяющих определять уровень опасной активности.

Если активность приложения напоминает действия, характерные для вредоносной активности, оно сразу же классифицируется как опасное, и к нему применяются меры, описанные в соответствующем правиле. К опасной активности, например, относятся изменения файловой системы, ключей системного реестра Windows, скрытие процессов и встраивание модулей в другие процессы.

Теперь посмотрим, как это работает — достаточно запустить всем известный мессенджер ICQ. Модуль проактивной защиты немедленно обратит наше внимание на то, что «некое» приложение ICQLite.exe, расположенное в каталоге C:\Program Files\ICQLite, жаждет обратиться к разделу реестра

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce (рис. 15).

Как это было: «Анти-Спам»

Анти-спамерский модуль, входивший в поставку Kaspersky Personal Security Suite 1.0, тоже был далек от идеала — только размер первого обновления составлял около 6 Мбайт! Да и эффективность определения российского спама была, мягко говоря, невысока. Ко всему прочему, он интегрировался только в почтовые клиенты от Microsoft (Outlook и Outlook Express).

Для пользователей, работающих с альтернативными почтовыми клиентами, предлагалось создание правил, предоставляемых сторонними почтовиками. Например, в The Bat! приходилось открывать меню Ящик» Настройка сортировщика писем, и в разделе Incoming messages популярно объяснять «летучей мыши», что она должна делать с письмами, содержащими в теме письма фирменную метку [!!SPAM] (именно так «клеймит» спамерские письма приложение от Касперского).

К сожалению, первая версия «Анти-спама» не позволяла просматривать заголовки писем на почтовом сервере — пользователь был вынужден загружать всю корреспонденцию на ПК, и лишь затем программа начинала сортировать почту на «белую» и «черную».

Анти-Шпион

Данный модуль позволяет защититься от всплывающих окон («Включить Анти-рекламу»), от назойливых баннеров («Включить Анти-Баннер»), попыток дозвона на платные номера («Включить Анти-Дозвон») и так называемых фишинг-атак21(рис. 16).

Для «Анти-рекламы», «Анти-Баннера» и «Анти-Дозвона» существуют настройки, в которых можно указать доверенные сайты или телефонные номера, но, разумеется, никаких дополнительных настроек для «Анти-фишинга» не может быть по определению…

Анти-Спам

После установки программного пакета «Анти-Спам» интегрируется в системные почтовые клиенты, а также в The Bat!. Работа с этим компонентом в среде Outlook Express чрезвычайно проста: в панели программы появляются три дополнительные кнопки: «Спам», «Не спам» и «Настройки» (рис. 17).

Технология фильтрации почтовых сообщений, лежащая в основе «Анти-Спама», основана на сравнении с письмами-образцами и на поиске характерных терминов (как слов, так и словосочетаний) и разработана компанией «Ашманов и Партнеры». В трактовке Касперского и Ашманова весь спам можно разделить на четыре основные группы: достоверный (SPAM), предполагаемый (PROBABLE SPAM), письма непристойного содержания (OBSCENE) и формальные (FORMAL), куда относятся автоматически генерируемые письма, например, сообщения от почтовых роботов. Каждое «мусорное» письмо помечается соответствующим образом и, в зависимости от настроек для каждой группы, может быть удалено в какую-либо папку почтовой программы.

Но зачем загружать лишний мусор из Сети, когда есть возможность расправиться со спамом на почтовом сервере? Этой рутиной занимается «Диспетчер писем», правда, этот инструмент доступен, только если для получения почты используется протокол POP3. Не забудьте проверить, включена ли опция «Открывать Диспетчер Писем при получении почты» в настройках «Анти-Спама»23(рис. 19).

Понятно, что это позволяет отказаться от загрузки почтового мусора, не только экономя наше время и деньги при работе с электронной корреспонденцией, но и снижая вероятность загрузки спама и вирусов на компьютер.

Если «Анти-Спам» сомневается в сути письма (еще раз вспомним сообщения от почтовых роботов, например, при ответе в форумах), такое сообщение будет помечено меткой вида «[?? Probable Spam] Уведомление об ответе…». Дабы раз и навсегда объяснить «Анти-Спаму» легитимную сущность подобного письма, выделите его и нажмите кнопку «Не спам». В дальнейшем все письма с данного адреса, занесенного в «Белый список», будут попадать на компьютер без лишней волокиты. Теперь вы наверняка поняли, для каких писем предназначена кнопка «Спам», именно она заносит адрес в «Черный список».

Белый и черный списки можно редактировать — а ну как ваш респондент надоест вам хуже горькой редьки? Для работы с этими списками в параметрах «Анти-Спама» нажмите кнопку «Настройка» и на вкладках «Белый список» и «Черный список», в зависимости от своих предпочтений, воспользуйтесь кнопками «Добавить» или «Удалить» (рис. 21).

Аварийно-загрузочный диск

Еще один сюрприз от «Лаборатории Касперского»: в среде Kaspersky Internet Security Suite Personal 2006 возможно создание аварийного CD, позволяющего загрузить приложение и по возможности ликвидировать ущерб, нанесенный вирусной инфекцией. Причем, загрузка будет происходить в среде… Windows XP. Ну, или почти в Windows XP.

В главном окне программы перейдите в раздел Сервис» Аварийный диск, где вам расскажут, что понадобится для его создания. А понадобится дистрибутив Windows XP SP2 и бесплатное приложение PE Builder (3,2 Мбайта). Хотя на сайте разработчика продукт этот именуется много солиднее — Bart’s Preinstalled Environment (BartPE). Эта штуковина позволяет создавать так называемые Live Windows CD, благодаря которым возможна загрузка операционной системы в минимальной комплектации с набором необходимого софта.

Советую загрузить ZIP-архив с дистрибутивом PE Builder и распаковать файлы в пустую папку. Теперь можно заняться и созданием диска — кнопка «Запуск мастера» (рис. 22).

В случае системной катастрофы достаточно загрузиться с CD (не забудьте выставить в BIOS соответствующий параметр) и в окне BartPE пройти несложным путем: кнопка GO» Programs» Kaspersky Internet Security 6.0» Start. Интерфейс запущенного антивирусного пакета ровным счетом ничем не отличается от виденного нами в среде Windows. Правда, есть одно «но»: если вы используете англоязычный дистрибутив Windows XP, то вместо русского шрифта в окне Kaspersky Internet Security Suite вам покажут сущие кракозябры (рис. 23).

В бананово-лимонном Сингапуре

«Безумству храбрых поем мы песню» — очевидно, эти строки распевали в сингапурской компании Winsecure Solutions Pte. Ltd., выпустившей на рынок новый продукт по имени WinAntiVirus Pro 2006 (13,3 Мбайта, $49). Действительно, нужно обладать определенным мужеством, если не безумством, пытаясь подвинуть маститых игроков и занять место под солнцем. Судя по всему, сингапурские маркетологи решили действовать по старому принципу: главное — ввязаться в драку, а там видно будет…

Первый удар по «корифеям жанра» наносится на титульной веб-странице компании: здоровенными буквами нас извещают, что «ваша антивирусная защита никуда не годится». Затем нам показывают сравнительную таблицу функциональных возможностей WinAntiVirus Pro 2006, McAfeee Virus Scan и Norton Antivirus: дескать, оба конкурента давно устарели, поскольку в них напрочь отсутствуют блокировщик всплывающих окон, антишпионский модуль и файрвол. Более чем непорядочно сравнивать возможности «голого» антивируса и пресловутого «флакона», где «все-в-одном», каковым, по сути, и является сингапурское творение. Если взять в качестве примера Norton Internet Security, подобное сравнение можно похоронить.

Третья приманка для неискушенного пользователя — это вполне демократичные аппаратные требования, заявленные на сайте разработчиков: процессор не ниже Intel Pentium II 266 МГц и 64 Мбайта памяти. Но требования явно не соответствуют действительности, на деле софтина потребовала более 50 Мбайт оперативной памяти! Теперь о результатах тестирования нагловатого новичка.

Во-первых, брандмауэр — лидер по аскетизму настроек: запрет доступа для FTP-протокола, портов NetBIOS, а также портов соединений, использующих протоколы ICMP и IGMP. Более ничего. Список приложений, которым разрешена сетевая активность, отсутствует по определению: за 50 долларов вы должны сами выбрать программы, которым хотите разрешить общение с Сетью. Причем, нет ни малейшего намека на создание правил. Во-вторых, антивирус не умеет детектировать заразу в загружаемых архивах, зато усматривает «криминал» в cookies от Mail.ru. Если что и работает, так это встроенный блокировщик всплывающих окон…

Общие впечатления

На мой взгляд, программный продукт доведен до полной кондиции. Во-первых, и это, пожалуй, главное, из-за того что по умолчанию проверяются только новые и измененные файлы, исчезли упоминавшиеся «тормоза». Во-вторых, антивирус научился отслеживать HTTP-трафик, а это при работе неопытных пользователей существенно повышает безопасность — инфицированные файлы будут уничтожены еще в кэше браузера. В-третьих, порадовал гибкими настройками обновленный «Анти-Хакер». И, наконец, «Анти-Спам» перешел на более высокую ступень развития благодаря работе с электронной корреспонденцией непосредственно на почтовом сервере. Возможно, вас не заинтересует создание аварийно-загрузочного диска, но поверьте: далеко не все аналогичные продукты предлагают такую возможность.

Снобистски настроенным гражданам советую обратить внимание на ключевое слово в названии программы — Personal, то есть исключительно для индивидуального использования.

Аванпост

Автор: Анатолий Егоров.

© 2003-2006, Издательский дом | http://www.computerra.ru/

Журнал «Домашний компьютер» | http://www.homepc.ru/

Этот материал Вы всегда сможете найти по его постоянному адресу: /2006/122/284582/

Значительная часть «букета» вредоносных программ попадает в компьютер через его сетевое соединение. Для борьбы с подобной напастью наиболее эффективно использование межсетевых экранов (файрволов или брандмауэров), осуществляющих фильтрацию входящего и исходящего трафика. Межсетевой экран оперирует, как правило, несколькими наборами правил для проверки сетевых пакетов при их входе или выходе через сетевое соединение, либо разрешая прохождение трафика, либо блокируя его. Есть файрволы, контролирующие только входящий трафик, например, файрвол, встроенный в Windows XP. Это позволяет защититься от проникновений на компьютер через сетевое подключение, однако вы не сможете контролировать сетевую активность приложений, выполняющихся на компьютере: программы смогут беспрепятственно соединяться с любым другим компьютером Сети.

Последние версии качественных файрволов настроены на максимальную защищенность пользовательского компьютера, причем, часть настроек выполняется в процессе установки. Однако чтобы сэкономить нервы и входящий трафик, не помешает разобраться в некоторых параметрах. Рассмотрим процесс настройки брандмауэра на примере Agnitum Outpost26Firewall Pro: большинство файрволов имеют много общего, и, разобравшись с принципами конфигурации одного продукта, будет проще настраивать альтернативные приложения.

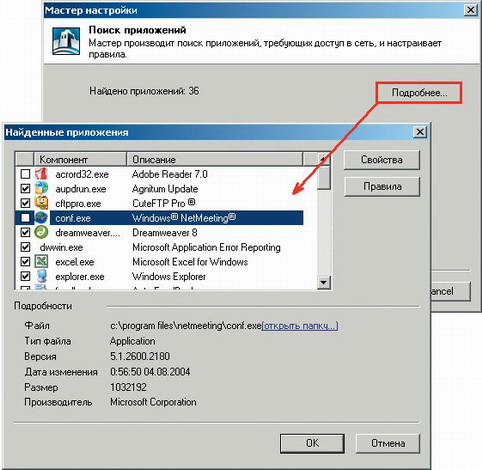

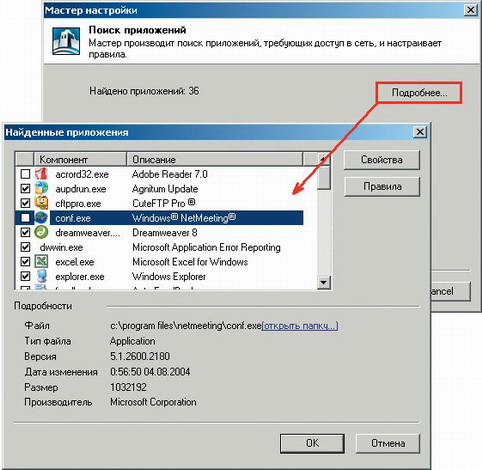

Как уже говорилось, часть настроек происходит на стадии установки продукта: Outpost осуществит поиск программ, обменивающихся данными с Сетью, и создаст для них правила. Список программ, выходящих в Сеть, доступен для просмотра при нажатии кнопки «Подробнее» (рис. 1).

Так, например, в данном случае эта «команда» довольно обширна. Но мне абсолютно не нужно, чтобы, например, Acrobat Reader без моего ведома соединялся со своим сервером на предмет проверки обновлений, поэтому и был снят флаг напротив этого продукта: понадобится — включим. В силу многих причин меня не интересуют и интернет-конференции — стало быть, отключаем приложение CONF.EXE.

Так, например, в данном случае эта «команда» довольно обширна. Но мне абсолютно не нужно, чтобы, например, Acrobat Reader без моего ведома соединялся со своим сервером на предмет проверки обновлений, поэтому и был снят флаг напротив этого продукта: понадобится — включим. В силу многих причин меня не интересуют и интернет-конференции — стало быть, отключаем приложение CONF.EXE.

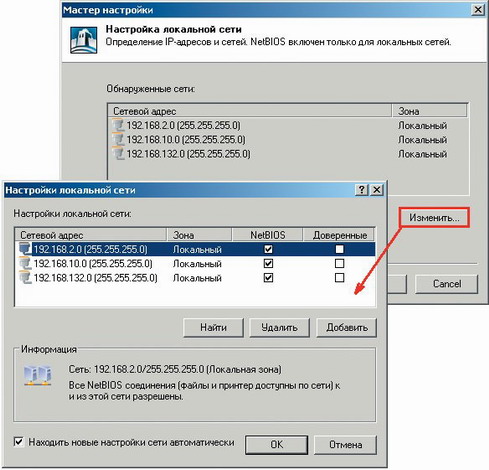

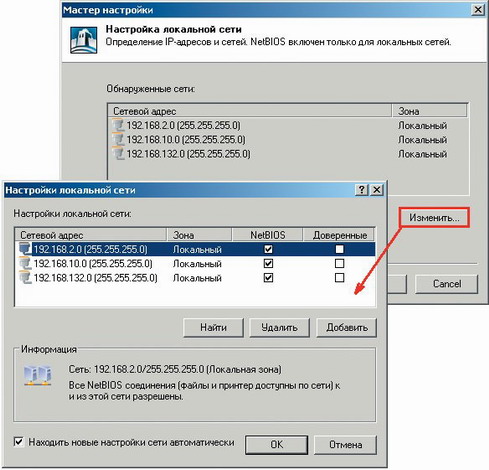

На следующем этапе предлагается принять правила для сетей, которые были обнаружены. Подробности показывает кнопка «Изменить» (рис. 2).

Как видите, по умолчанию разрешаются все соединения NetBIOS — дается «зеленый» свет для доступа к файлам и принтерам в пределах локальной сети.

Как видите, по умолчанию разрешаются все соединения NetBIOS — дается «зеленый» свет для доступа к файлам и принтерам в пределах локальной сети.

Любой файрвол, в том числе и Outpost, по умолчанию запускается автоматически (меню Параметры» Общие» Загрузка) — препятствовать этому не нужно, поскольку деструктивным программам достаточно нескольких секунд для своего черного дела. Изначально выбран «Режим обучения» (вкладка «Политики» окна параметров): в этом случае пользователю каждый раз предлагается либо принять готовое правило для какого-либо приложения (например, для браузера или почтового клиента), либо самому создать его, либо запретить тому или иному приложению сетевую активность. На мой взгляд, режим обучения как нельзя более подходит для большинства пользователей.

Настройкой приложений ведает одноименная вкладка окна параметров. В разделе «Пользовательский уровень» указаны все программы, которым разрешена сетевая активность. Но нередко по имени программы не понять, что же это такое, например, чем занимается DWWIN.EXE? Чтобы понять это, нужно выделить имя приложения, нажать кнопку «Изменить» и в выпадающем меню выбрать команду «Редактировать правила». В открывшемся окне мне рассказали, что приложение DWWIN.EXE — это не что иное, как Microsoft Application Error Reporting, соединяющееся по протоколу TCP с сервером Microsoft (рис. 3).

Поскольку я предпочитаю обходиться без отправки отчетов об ошибках, я запретил возможность обращения DWWIN.EXE к Сети командой Изменить» Блокировать.

Поскольку я предпочитаю обходиться без отправки отчетов об ошибках, я запретил возможность обращения DWWIN.EXE к Сети командой Изменить» Блокировать.

Если вы последовательно рассмотрите множество неизвестных вам приложений, то убедитесь, что часть из них вполне обойдется без сетевой активности. Упоминавшийся Adobe Reader имеет привычку автоматически загружать свои обновления, размер которых весьма велик. Запретили этому продукту сетевую вольницу, и вот вам еще одна «статья экономии» входящего трафика.

Обратите внимание на вкладку Системные» ICMP» Параметры, где расположены настройки для сообщений протокола ICMP27, передающихся при различных ситуациях, в том числе и ошибочных. Для нормального серфинга в Интернете необходимо обеспечить прием трех типов ICMP-сообщений («эхо-ответ», «получатель недоступен» и «для датаграммы превышено время») и отправку двух («получатель недоступен» и «эхо запрос»). Прием и отправку остальных сообщений желательно заблокировать. В Outpost по умолчанию включены именно эти параметры, поэтому ничего перенастраивать не придется (помните: в других файрволах указанные параметры могут быть отключены).

Одна из главных задач любого файрвола — защита от вторжений извне, и она всегда активирована по умолчанию. В Outpost такой защитой ведает модуль «Детектор атак». В случае атаки злоумышленника брандмауэр предупредит вас о вторжении и автоматически заблокирует сеть атакующего. В большинстве файрволов сигнал тревоги раздастся лишь при сканировании нескольких портов (рис. 4)

или портов с определенными номерами. Нет смысла выставлять максимальный уровень тревоги, иначе сетевая активность системы или вполне легитимной программы доставит вам массу хлопот.

или портов с определенными номерами. Нет смысла выставлять максимальный уровень тревоги, иначе сетевая активность системы или вполне легитимной программы доставит вам массу хлопот.

Нередко деструктивным воздействием обладают интерактивные элементы веб-страниц — наверняка многим знакомы «заманчивые» предложения об установке некоего компонента, сулящего невероятные блага. Для настройки параметров блокировки таких элементов в Outpost Firewall следует щелкнуть по строке «Интерактивные элементы» в списке модулей и выбрать команду «Свойства» контекстного меню. Здесь все довольно просто: если вам не знаком тот или иной элемент, выделите его и тотчас увидите подсказку с подробным описанием. Сложно угадать предпочтения каждого пользователя, но я бы советовал заблокировать всплывающие окна и запретить исполнение сценариев ActiveX. Для экономии трафика резонно запретить флэш-анимацию и анимированные GIF: красота этих элементов весьма сомнительна.

Старшее поколение наверняка обрадуется (а младшее чрезвычайно огорчится) наличию функции, позволяющей блокировать веб-страницы целиком, либо по ключевым словам, либо по URL. Откройте окно свойств модуля «Содержимое» и впишите «криминальные» слова, страницы с которыми должны блокироваться. К слову сказать, на вкладке Разное» Редактировать вы можете изменить текст сообщения, которое будет появляться вместо заблокированной страницы (здесь все зависит от вашей фантазии).

Все большее число файрволов оснащается модулем для борьбы с программами-шпионами и прочей нечистью — Outpost в их числе (модуль Anti-Spyware). Безусловно, такой сервис более чем актуален, только не следует забывать об обновлениях сигнатур, содержащих записи о программах-паразитах: меню Сервис» Проверить обновления базы spyware. Кстати, там же включена опция для автоматического обновления программных компонентов.

Не забывайте, что любой толковый брандмауэр защитит ваш компьютер с изначальными настройками, но сделать защиту по-настоящему гибкой сможете только вы. А русифицированные интерфейс и программная «Справка» Outpost Firewall в этом вам помогут.

Журнал «Домашний компьютер» | http://www.homepc.ru/

Этот материал Вы всегда сможете найти по его постоянному адресу: /2006/122/284582/

Судя по всему, начинают сбываться наиболее пессимистичные прогнозы о судьбе Интернета: тотальная экспансия компьютерных вирусов, хакерских атак и засилье несанкционированной рекламы превзошли самые мрачные ожидания.

Значительная часть «букета» вредоносных программ попадает в компьютер через его сетевое соединение. Для борьбы с подобной напастью наиболее эффективно использование межсетевых экранов (файрволов или брандмауэров), осуществляющих фильтрацию входящего и исходящего трафика. Межсетевой экран оперирует, как правило, несколькими наборами правил для проверки сетевых пакетов при их входе или выходе через сетевое соединение, либо разрешая прохождение трафика, либо блокируя его. Есть файрволы, контролирующие только входящий трафик, например, файрвол, встроенный в Windows XP. Это позволяет защититься от проникновений на компьютер через сетевое подключение, однако вы не сможете контролировать сетевую активность приложений, выполняющихся на компьютере: программы смогут беспрепятственно соединяться с любым другим компьютером Сети.

Последние версии качественных файрволов настроены на максимальную защищенность пользовательского компьютера, причем, часть настроек выполняется в процессе установки. Однако чтобы сэкономить нервы и входящий трафик, не помешает разобраться в некоторых параметрах. Рассмотрим процесс настройки брандмауэра на примере Agnitum Outpost26Firewall Pro: большинство файрволов имеют много общего, и, разобравшись с принципами конфигурации одного продукта, будет проще настраивать альтернативные приложения.

Как уже говорилось, часть настроек происходит на стадии установки продукта: Outpost осуществит поиск программ, обменивающихся данными с Сетью, и создаст для них правила. Список программ, выходящих в Сеть, доступен для просмотра при нажатии кнопки «Подробнее» (рис. 1).

На следующем этапе предлагается принять правила для сетей, которые были обнаружены. Подробности показывает кнопка «Изменить» (рис. 2).

Любой файрвол, в том числе и Outpost, по умолчанию запускается автоматически (меню Параметры» Общие» Загрузка) — препятствовать этому не нужно, поскольку деструктивным программам достаточно нескольких секунд для своего черного дела. Изначально выбран «Режим обучения» (вкладка «Политики» окна параметров): в этом случае пользователю каждый раз предлагается либо принять готовое правило для какого-либо приложения (например, для браузера или почтового клиента), либо самому создать его, либо запретить тому или иному приложению сетевую активность. На мой взгляд, режим обучения как нельзя более подходит для большинства пользователей.

Настройкой приложений ведает одноименная вкладка окна параметров. В разделе «Пользовательский уровень» указаны все программы, которым разрешена сетевая активность. Но нередко по имени программы не понять, что же это такое, например, чем занимается DWWIN.EXE? Чтобы понять это, нужно выделить имя приложения, нажать кнопку «Изменить» и в выпадающем меню выбрать команду «Редактировать правила». В открывшемся окне мне рассказали, что приложение DWWIN.EXE — это не что иное, как Microsoft Application Error Reporting, соединяющееся по протоколу TCP с сервером Microsoft (рис. 3).

Если вы последовательно рассмотрите множество неизвестных вам приложений, то убедитесь, что часть из них вполне обойдется без сетевой активности. Упоминавшийся Adobe Reader имеет привычку автоматически загружать свои обновления, размер которых весьма велик. Запретили этому продукту сетевую вольницу, и вот вам еще одна «статья экономии» входящего трафика.

Обратите внимание на вкладку Системные» ICMP» Параметры, где расположены настройки для сообщений протокола ICMP27, передающихся при различных ситуациях, в том числе и ошибочных. Для нормального серфинга в Интернете необходимо обеспечить прием трех типов ICMP-сообщений («эхо-ответ», «получатель недоступен» и «для датаграммы превышено время») и отправку двух («получатель недоступен» и «эхо запрос»). Прием и отправку остальных сообщений желательно заблокировать. В Outpost по умолчанию включены именно эти параметры, поэтому ничего перенастраивать не придется (помните: в других файрволах указанные параметры могут быть отключены).

Одна из главных задач любого файрвола — защита от вторжений извне, и она всегда активирована по умолчанию. В Outpost такой защитой ведает модуль «Детектор атак». В случае атаки злоумышленника брандмауэр предупредит вас о вторжении и автоматически заблокирует сеть атакующего. В большинстве файрволов сигнал тревоги раздастся лишь при сканировании нескольких портов (рис. 4)

Нередко деструктивным воздействием обладают интерактивные элементы веб-страниц — наверняка многим знакомы «заманчивые» предложения об установке некоего компонента, сулящего невероятные блага. Для настройки параметров блокировки таких элементов в Outpost Firewall следует щелкнуть по строке «Интерактивные элементы» в списке модулей и выбрать команду «Свойства» контекстного меню. Здесь все довольно просто: если вам не знаком тот или иной элемент, выделите его и тотчас увидите подсказку с подробным описанием. Сложно угадать предпочтения каждого пользователя, но я бы советовал заблокировать всплывающие окна и запретить исполнение сценариев ActiveX. Для экономии трафика резонно запретить флэш-анимацию и анимированные GIF: красота этих элементов весьма сомнительна.

Старшее поколение наверняка обрадуется (а младшее чрезвычайно огорчится) наличию функции, позволяющей блокировать веб-страницы целиком, либо по ключевым словам, либо по URL. Откройте окно свойств модуля «Содержимое» и впишите «криминальные» слова, страницы с которыми должны блокироваться. К слову сказать, на вкладке Разное» Редактировать вы можете изменить текст сообщения, которое будет появляться вместо заблокированной страницы (здесь все зависит от вашей фантазии).

Все большее число файрволов оснащается модулем для борьбы с программами-шпионами и прочей нечистью — Outpost в их числе (модуль Anti-Spyware). Безусловно, такой сервис более чем актуален, только не следует забывать об обновлениях сигнатур, содержащих записи о программах-паразитах: меню Сервис» Проверить обновления базы spyware. Кстати, там же включена опция для автоматического обновления программных компонентов.

Не забывайте, что любой толковый брандмауэр защитит ваш компьютер с изначальными настройками, но сделать защиту по-настоящему гибкой сможете только вы. А русифицированные интерфейс и программная «Справка» Outpost Firewall в этом вам помогут.

Физкульт-привет!

Автор: Дмитрий Лаптев.

© 2003-2006, Издательский дом | http://www.computerra.ru/

Журнал «Домашний компьютер» | http://www.homepc.ru/

Этот материал Вы всегда сможете найти по его постоянному адресу: /2006/122/284580/

Журнал «Домашний компьютер» | http://www.homepc.ru/

Этот материал Вы всегда сможете найти по его постоянному адресу: /2006/122/284580/